- 1. Années 1960-1970 : L'avènement de l'ARPANET et la nécessité d'une connectivité entre différents réseaux

- 2. 1980s : TCP/IP et l'introduction du public à l'internet

- 3. 1990s : L'essor du web et l'émergence des premières technologies VPN

- 4. 2000s : Les VPN évoluent en même temps que les défis de la cybersécurité

- 5. 2010s : Une décennie de transformation numérique

- 6. 2019-Présent : La réponse au travail à distance et aux limites des VPN

- 7. FAQ sur l'historique VPN

- Années 1960-1970 : L'avènement de l'ARPANET et la nécessité d'une connectivité entre différents réseaux

- 1980s : TCP/IP et l'introduction du public à l'internet

- 1990s : L'essor du web et l'émergence des premières technologies VPN

- 2000s : Les VPN évoluent en même temps que les défis de la cybersécurité

- 2010s : Une décennie de transformation numérique

- 2019-Présent : La réponse au travail à distance et aux limites des VPN

- FAQ sur l'historique VPN

Quelle est l'histoire du VPN ?

- Années 1960-1970 : L'avènement de l'ARPANET et la nécessité d'une connectivité entre différents réseaux

- 1980s : TCP/IP et l'introduction du public à l'internet

- 1990s : L'essor du web et l'émergence des premières technologies VPN

- 2000s : Les VPN évoluent en même temps que les défis de la cybersécurité

- 2010s : Une décennie de transformation numérique

- 2019-Présent : La réponse au travail à distance et aux limites des VPN

- FAQ sur l'historique VPN

L'histoire du VPN est ancrée dans l'évolution des technologies de communication en ligne sécurisée. Dans les années 1960, ARPANET a été le premier à relier des ordinateurs distants. Le développement ultérieur de protocoles tels que TCP/IP dans les années 1980 a jeté les bases de la connectivité internet moderne. À partir des années 1990, des technologies VPN spécifiques sont apparues pour répondre aux préoccupations croissantes en matière de sécurité et de protection de la vie privée en ligne.

Années 1960-1970 : L'avènement de l'ARPANET et la nécessité d'une connectivité entre différents réseaux

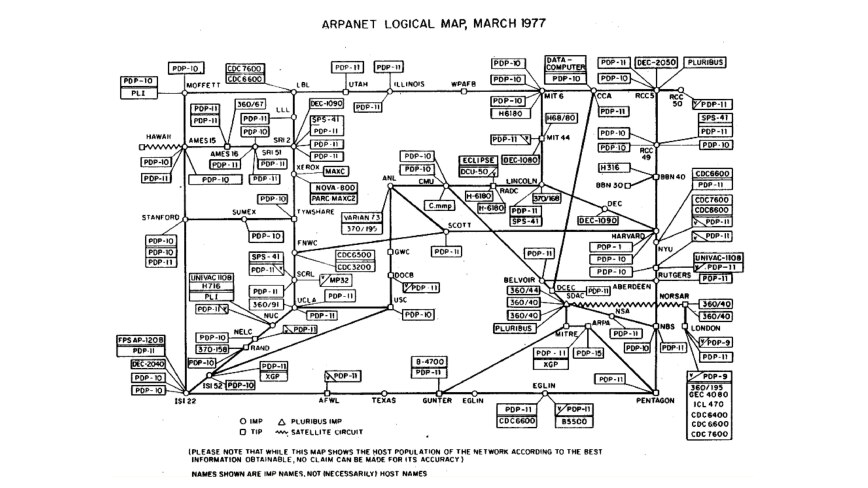

À la fin des années 1960, l'Agence pour les projets de recherche avancée (ARPA) a mis au point une méthode permettant de relier des ordinateurs distants. En 1969, ils ont introduit un système reposant sur la commutation par paquets, où des paquets de données sont transférés entre les machines. Ce système, connu sous le nom d'ARPANET, s'est développé tout au long des années 1970, connectant de nombreux établissements d'enseignement et de recherche.

Cependant, ARPANET avait des limites. Il fonctionnait selon le protocole de contrôle du réseau (PCN), limitant les connexions aux ordinateurs du même réseau. Le défi consistait à trouver un moyen de connecter des appareils sur des réseaux variés.

1980s : TCP/IP et l'introduction du public à l'internet

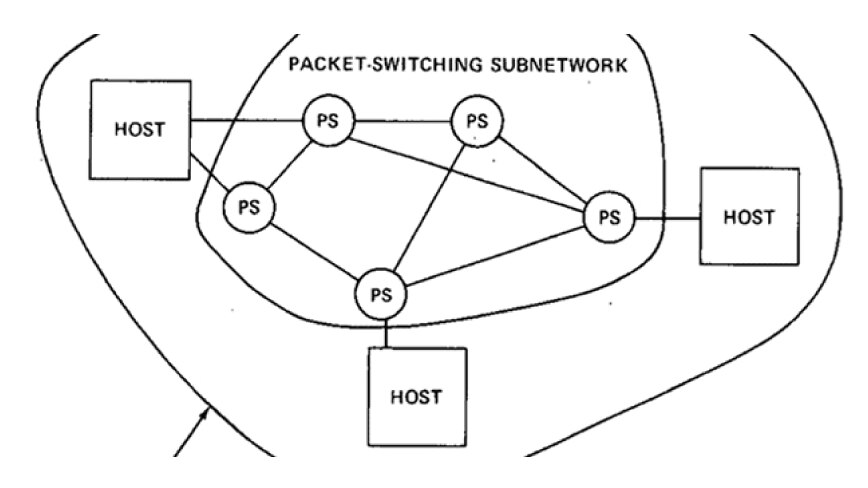

L'utilisation d'ARPANET s'est notamment développée dans les domaines de l'administration et de l'éducation, ce qui a incité l'ARPA à trouver des moyens de relier des réseaux variés. Dans les années 1980, ils ont officiellement adopté le Transmission Control Protocol (TCP), également connu sous le nom de Transmission Control Protocol/Internet Protocol (TCP/IP). La nouvelle approche a permis de passer du PCN à un système permettant la connexion de divers appareils, ce qui a donné naissance à ce que l'on appelle aujourd'hui l'internet.

Les protocoles internet dominants aujourd'hui, IPv4 et IPv6, sont issus de cette collection de protocoles TCP/IP. Une IP comprend des chiffres uniques identifiant chaque appareil en ligne. L'accès aux ressources en ligne nécessitait la bonne IP, mais la mémorisation de séquences numériques n'était pas pratique. C'est ainsi qu'est né, en 1984, le système de noms de domaine (DNS), qui établit une correspondance entre de simples noms de domaine et des adresses IP.

Après l'établissement de l'IP et du DNS, l'internet a accueilli le grand public. La première plateforme en ligne a vu le jour en 1985, permettant aux utilisateurs de participer à des salons de discussion et de s'engager dans des communautés numériques. Baptisé America Online (AOL), ce système reposait sur l'accès par ligne commutée, les utilisateurs composant le numéro de leur fournisseur d'accès à Internet (FAI) pour accéder à AOL.

L'expansion des activités en ligne a ouvert la voie aux fournisseurs d'accès commerciaux. En 1989, "The World", l'un des premiers fournisseurs de services Internet commerciaux, a commencé à offrir des connexions Internet aux utilisateurs par ligne commutée.

1990s : L'essor du web et l'émergence des premières technologies VPN

Au début des années 1990, l'introduction du protocole HTTP a permis d'accéder à des ressources en ligne par le biais d'hyperliens, ce qui a donné naissance au World Wide Web (WWW).

Lorsque le monde numérique a commencé à s'étendre au-delà des cercles universitaires, la capacité à communiquer en ligne de manière sécurisée et privée est devenue une préoccupation croissante. Cela a déclenché le développement du cryptage de la couche IP, qui peut être considéré comme un précurseur des réseaux privés virtuels (VPN) d'aujourd'hui.

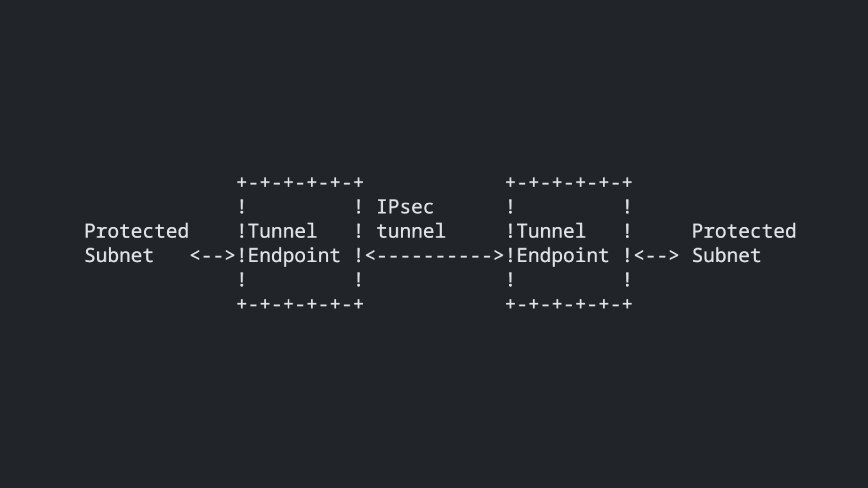

Quelques années plus tard, AT&T Bell Laboratories a présenté le Software IP Encryption Protocol (SwIPe), un effort qui a effectivement démontré le potentiel du cryptage de la couche IP. Cette innovation a eu une influence significative sur le développement d'IPsec, un protocole de cryptage qui reste largement utilisé aujourd'hui.

IPsec, introduit vers le milieu des années 1990, fournit une sécurité de bout en bout au niveau de la couche IP, en authentifiant et en chiffrant chaque paquet IP dans le trafic de données. Notamment, IPsec était compatible avec IPv4 et a ensuite été incorporé en tant que composant de base d'IPv6. Cette technologie a ouvert la voie aux méthodologies VPN modernes.

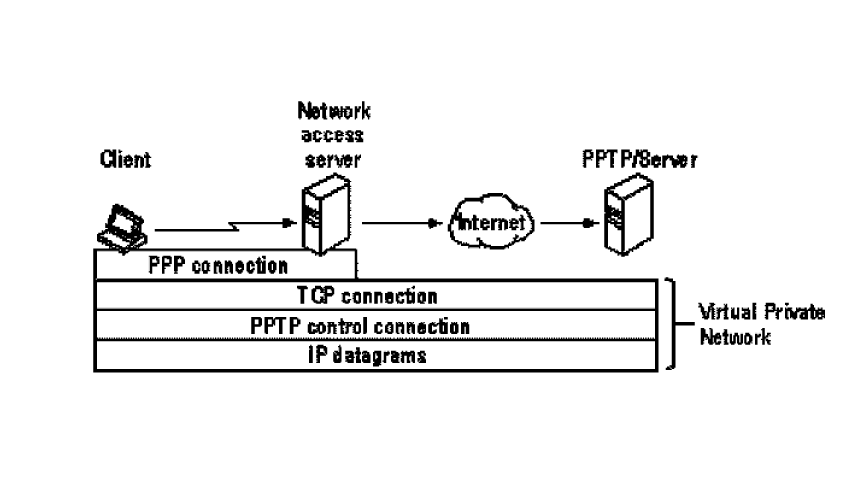

Dans la seconde moitié de la décennie, Microsoft a introduit le protocole PPTP (Point-to-Point Tunneling Protocol), souvent attribué à Gurdeep Singh-Pall, ingénieur et employé de Microsoft. Le PPTP a marqué une étape importante dans l'évolution de la technologie VPN. Ce système encapsule les paquets PPP, créant ainsi un tunnel de données virtuel pour assurer une transmission plus sûre des données sur le web.

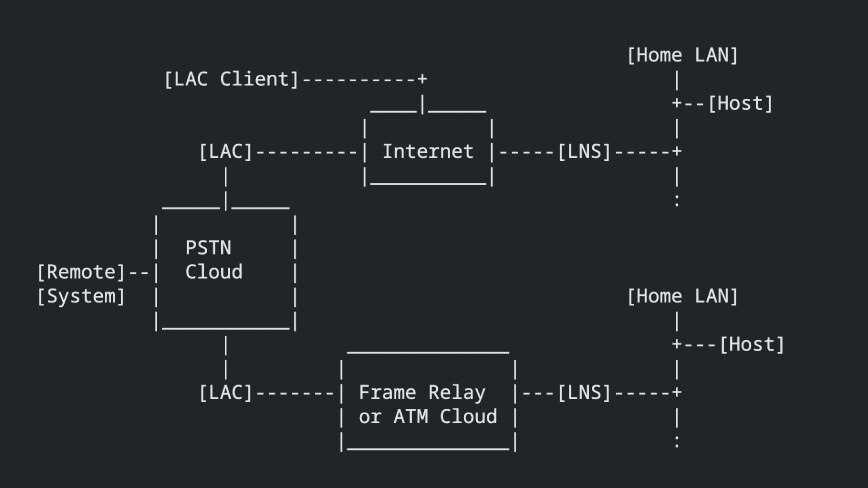

Dans la foulée, Cisco a présenté L2F, un protocole qui comble les lacunes du PPTP en prenant en charge plusieurs types de trafic internet et en introduisant des méthodes de cryptage améliorées.

Finalement, une initiative de collaboration entre Microsoft et Cisco a donné naissance à L2TP, qui fusionne les points forts des deux protocoles de tunneling, PPTP et L2F. Ce protocole avancé simplifie l'utilisation des VPN et renforce la sécurité des données qui transitent par les réseaux IP.

Pour en savoir plus :

2000s : Les VPN évoluent en même temps que les défis de la cybersécurité

Les années 2000 ont été marquées par une évolution importante de la sécurité en ligne. Au fur et à mesure que l'internet est devenu partie intégrante de la vie quotidienne et du travail, les menaces et les défis se sont multipliés. Les VPN sont devenus un outil essentiel pour les entreprises et les particuliers, garantissant la confidentialité et la sécurité en ligne dans un monde de plus en plus interconnecté.

Au début des années 2000, alors que l'adoption de l'internet montait en flèche, les entreprises ont reconnu le potentiel d'une présence en ligne et sont passées au monde numérique en créant des sites web, en établissant des plateformes de commerce électronique et en intégrant des systèmes de paiement en ligne.

Parallèlement à ces opportunités, la montée de la cybercriminalité s'est accentuée. Les vulnérabilités de la technologie Internet, qui progresse rapidement, sont devenues une cible pour les acteurs malveillants. Le caractère mondial de l'internet a posé des problèmes, car les attaquants pouvaient cibler des victimes dans le monde entier. Les sites de réseaux sociaux ont créé par inadvertance des plateformes de hameçonnage et d'ingénierie sociale.

Les entreprises étant de plus en plus dépendantes des opérations en ligne, il était urgent de sécuriser les données. Dans un premier temps, les entreprises se sont tournées vers les réseaux étendus (WAN) pour assurer leur sécurité, mais les coûts élevés les ont amenées à explorer les VPN. C'est notamment au cours de cette période que James Yonan a développé OpenVPN pour son usage personnel. Ce protocole open-source, ainsi que le VPN SSL, sont devenus des solutions de premier plan pour les entreprises.

Au milieu des années 2000, les utilisateurs individuels sont devenus plus conscients de la sécurité en ligne. Les réseaux publics, notamment dans les cafés et les aéroports, se sont transformés en terrains de chasse pour les pirates informatiques. Par conséquent, le besoin d'outils de protection de la vie privée en ligne a également augmenté chez les utilisateurs individuels d'Internet.

En 2005, reconnaissant le besoin d'outils de sécurité conviviaux, les premiers VPN commerciaux sont apparus, simplifiant les processus d'installation auparavant complexes. La décennie s'est achevée sur l'évolution des VPN en tant qu'outils essentiels, ce qui a entraîné une augmentation du nombre de fournisseurs de services VPN tiers et de protocoles innovants tels que IKEv2/IPsec et SSTP.

Pour en savoir plus :

- Qu'est-ce que OpenVPN ?

- Qu'est-ce que le VPN SSL ?

- Qu'est-ce que IKEv2 ?

- Qu'est-ce que le protocole SSTP ?

2010s : Une décennie de transformation numérique

Les années 2010 ont été marquées par une croissance significative de l'internet. Les progrès des technologies de l'information ont conduit à la mise en place d'un réseau mondial en ligne affectant le travail et les loisirs. Les cybermenaces ont augmenté en gravité et en nombre.

L'Internet des objets a permis à divers appareils de se connecter en ligne. Les assistants intelligents améliorent l'expérience des utilisateurs. Le secteur des jeux a introduit les jeux multijoueurs en ligne. La croissance du commerce de détail en ligne a incité les consommateurs à faire des achats par téléphone portable.

Les services de streaming comme Netflix se sont développés, ce qui a introduit une concurrence entre les plateformes. De nouvelles professions en ligne sont apparues, nécessitant des connexions internet fiables. Les fournisseurs d'accès à Internet ont dû faire face à des demandes d'amélioration de la vitesse et du service.

Avec le développement des activités en ligne, la nécessité de disposer de solutions de sécurité solides est devenue évidente. Les VPN ont gagné en popularité en raison de la vulnérabilité croissante des données en ligne. Les fournisseurs de services VPN ont réagi en élargissant leur offre et en introduisant des fonctionnalités telles que les politiques d'absence de logs, les kill switches et les connexions multi-sauts.

La concurrence des VPN a permis d'améliorer les vitesses de connexion et la convivialité. WireGuard s'est imposé comme un protocole VPN notable à la fin des années 2010, se distinguant par l'efficacité de son chiffrement et sa capacité d'adaptation aux évolutions du réseau.

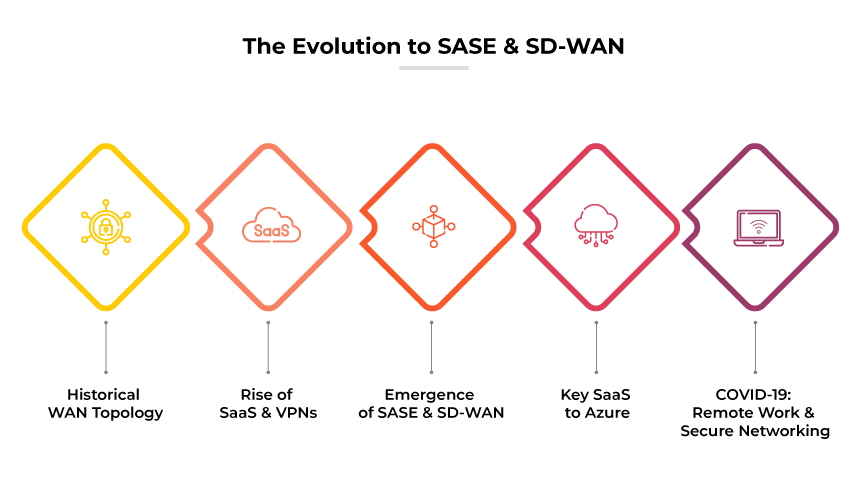

Les entreprises ont reconnu l'importance d'un réseau sécurisé. Des solutions telles que SD-WAN et SASE se sont imposées, répondant aux exigences de connexions de réseaux professionnels sécurisés et évolutifs.

Lecture complémentaire:Qu'est-ce que WireGuard?

2019-Présent : La réponse au travail à distance et aux limites des VPN

L'épidémie de COVID-19 en 2020 a intensifié la nécessité de sécuriser les activités en ligne, soulignant l'importance des VPN d'accès à distance. Au fur et à mesure de la transition des organisations vers l'internet, la demande de VPN fiables s'est accrue. Les fournisseurs de VPN d'accès à distance ont élargi les capacités des serveurs, adopté l'authentification multifactorielle et intégré la protection contre les logiciels malveillants.

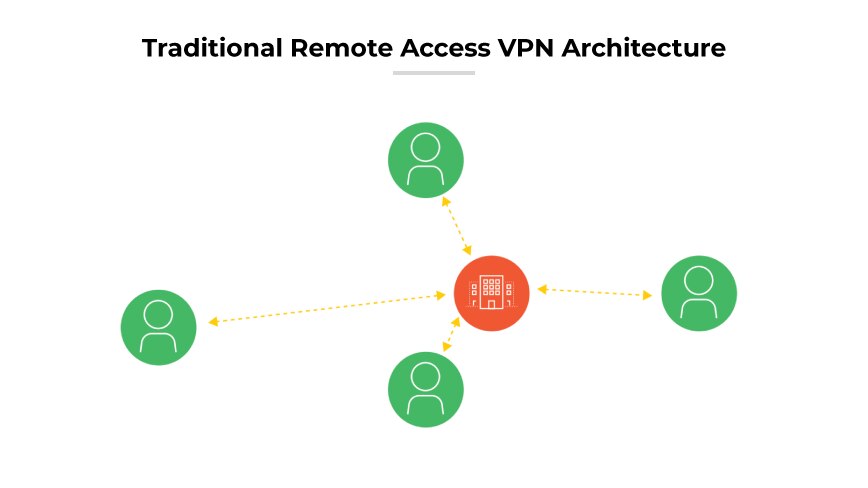

Aujourd'hui, le travail à distance persiste. Mais il y a un problème. D'un point de vue architectural, le VPN d'accès à distance est une architecture de type "hub-and-Spoke", les utilisateurs étant placés dans des rayons de longueur variable en fonction de la distance qui les sépare du "hub" (le centre de données interne). La distance réduit les performances et introduit des problèmes de latence, mais cela reste l'architecture optimale pour les applications de centre de données car l'objectif est d'atteindre le hub.

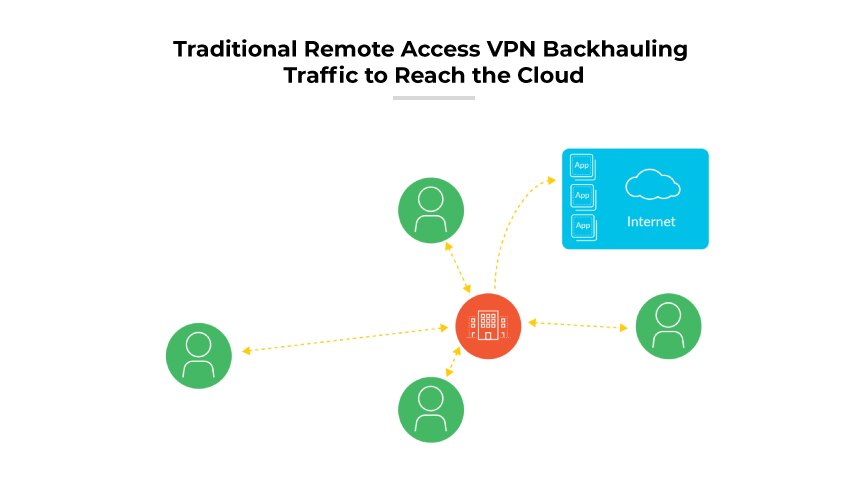

Le modèle s'effondre lorsqu'il y a des applications cloud dans l'environnement. Le trafic dans un VPN d'accès à distance passe toujours d'abord par la passerelle VPN, même si l'application est hébergée dans le cloud. Par conséquent, le trafic passe par la passerelle VPN au siège, puis sort du pare-feu périmétrique de l'entreprise vers l'internet, la réponse de l'application revenant au siège avant d'être renvoyée à l'utilisateur.

Bien que cela soit raisonnable du point de vue de la sécurité, cela n'a pas de sens pour l'optimisation du réseau. Pour compenser les difficultés de réseau que pose le VPN d'accès à distance, les organisations font souvent des compromis qui ont des répercussions négatives sur la sécurité, notamment les tunnels initiés par l'utilisateur, le VPN à tunnel divisé et les proxys web.

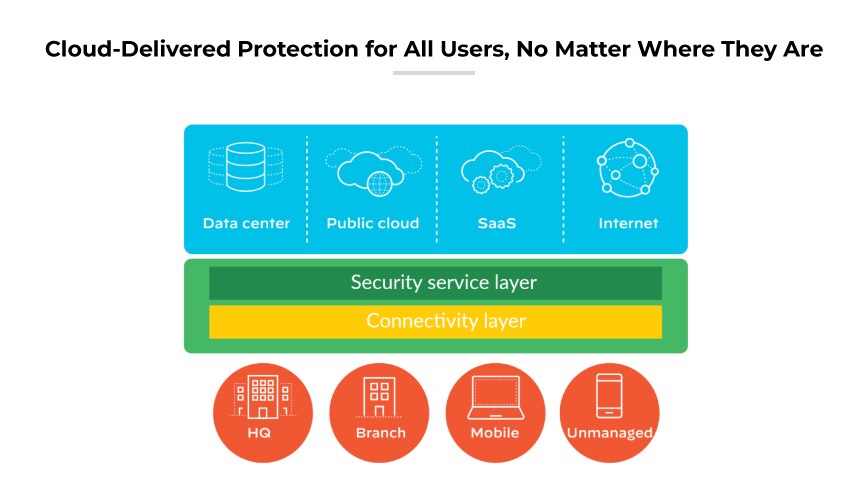

Avec la croissance rapide du travail à distance et des applications basées sur le cloud, les organisations constatent que le VPN d'accès à distance n'est ni optimisé pour le cloud, ni sécurisé. Une approche innovante est nécessaire pour tenir compte de la diversité des applications d'aujourd'hui : Une architecture moderne pour les travailleurs mobiles.

La main-d'œuvre mobile d'aujourd'hui a besoin d'accéder au centre de données, à l'internet et aux applications dans des clouds publics, privés et hybrides. En d'autres termes, une architecture adéquate doit optimiser l'accès à toutes les applications, quel que soit leur emplacement ou celui des utilisateurs.

L'accès à distance par réseau privé virtuel (VPN) est depuis des années un élément essentiel des réseaux d'entreprise. Cependant, comme les entreprises adoptent rapidement davantage d'applications cloud, leurs besoins en matière de sécurité et de réseau changent fondamentalement. Après une longue histoire d'évolution du VPN, les solutions doivent elles aussi évoluer.

Pour en savoir plus :

- Qu'est-ce qu'une passerelle VPN ?

- Qu'est-ce qu'un VPN d'accès à distance ?

- Qu'est-ce qu'un tunnel VPN ?

Sources d'information

- https://www.computerhistory.org/collections/catalog/102646704

- https://www.darpa.mil/about-us/timeline/tcp-ip

- http://technet.microsoft.com/en-us/library/cc768084.aspx

- https://datatracker.ietf.org/doc/html/rfc2661

- https://datatracker.ietf.org/doc/html/rfc4306