Détection précise

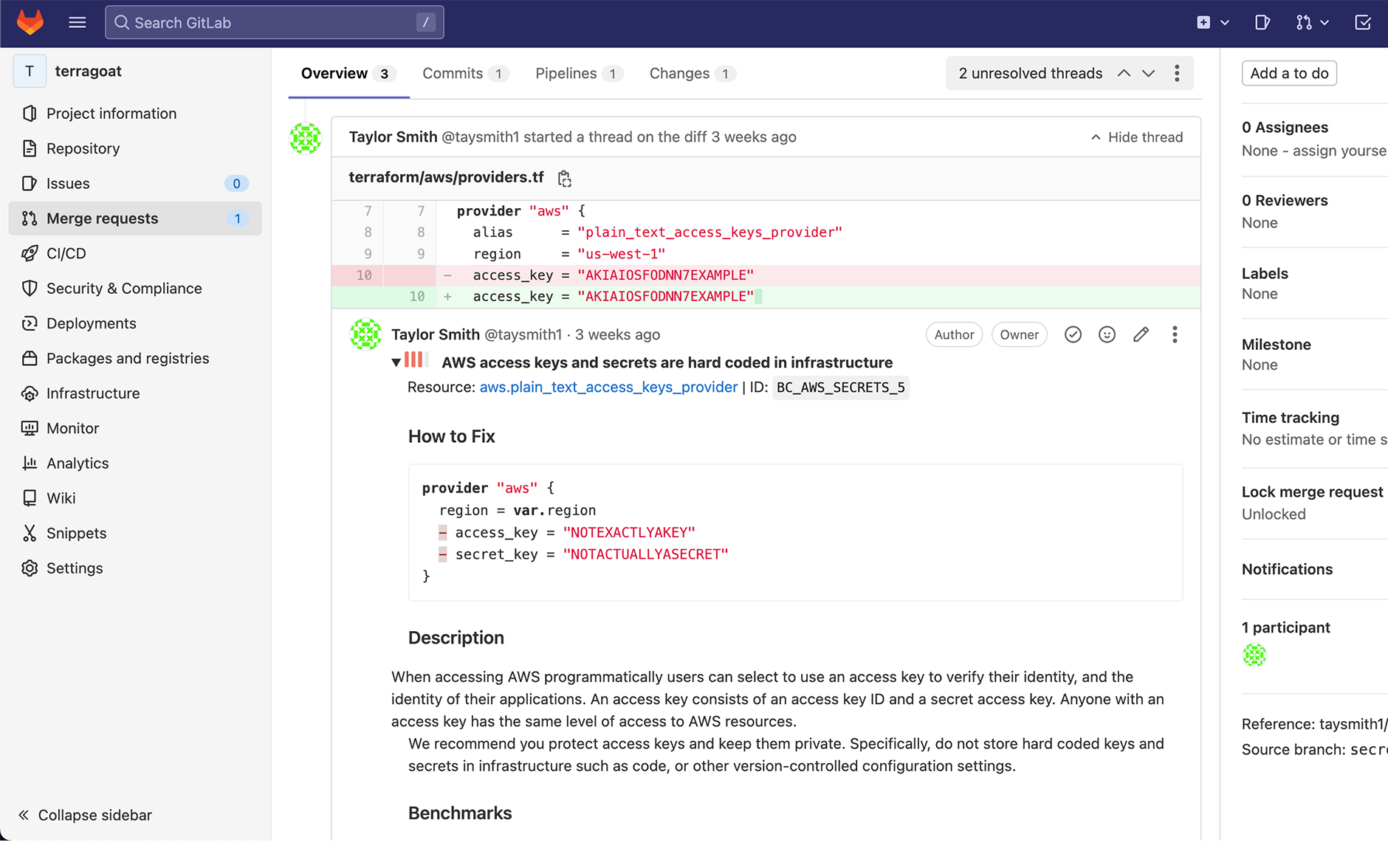

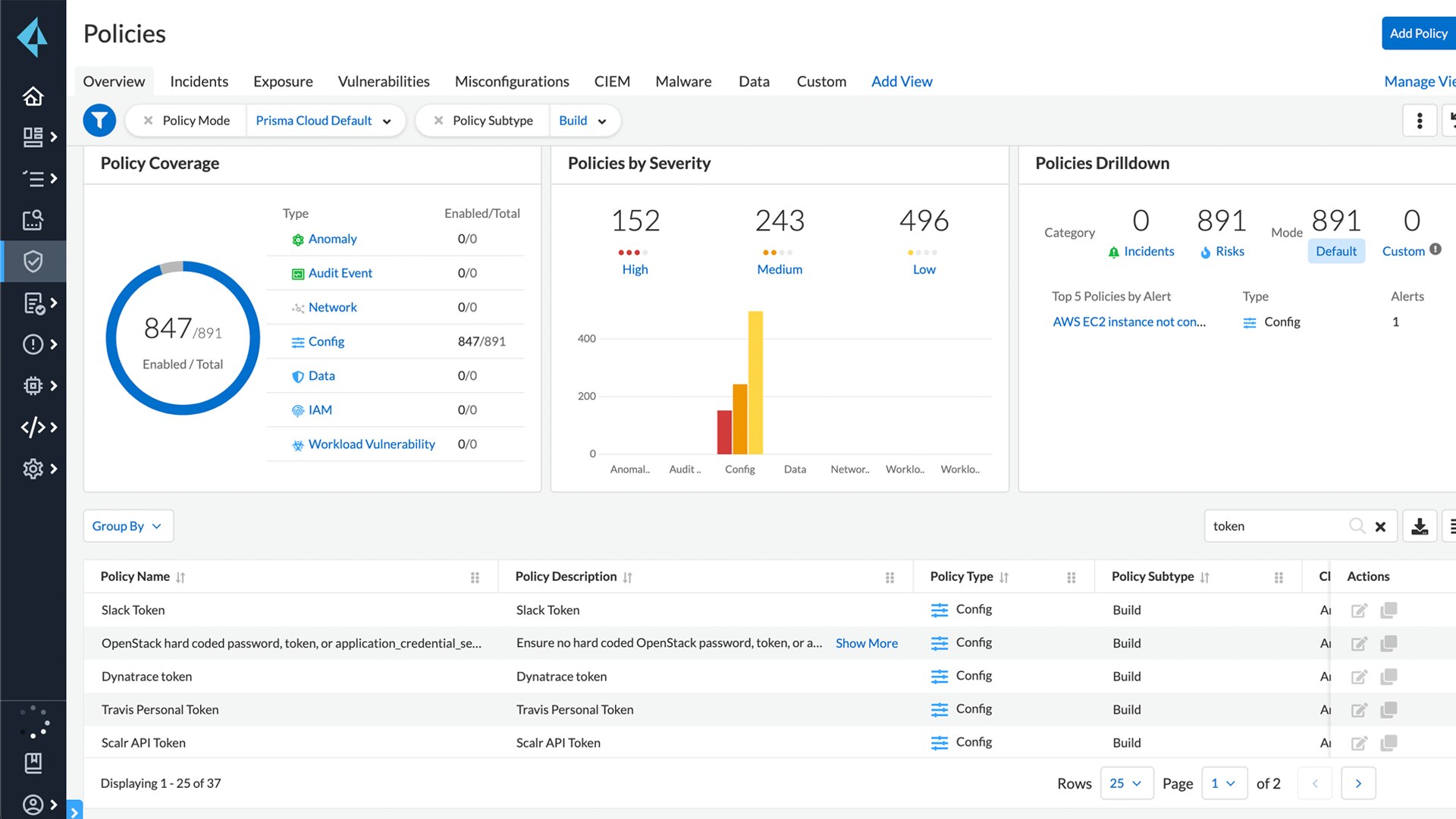

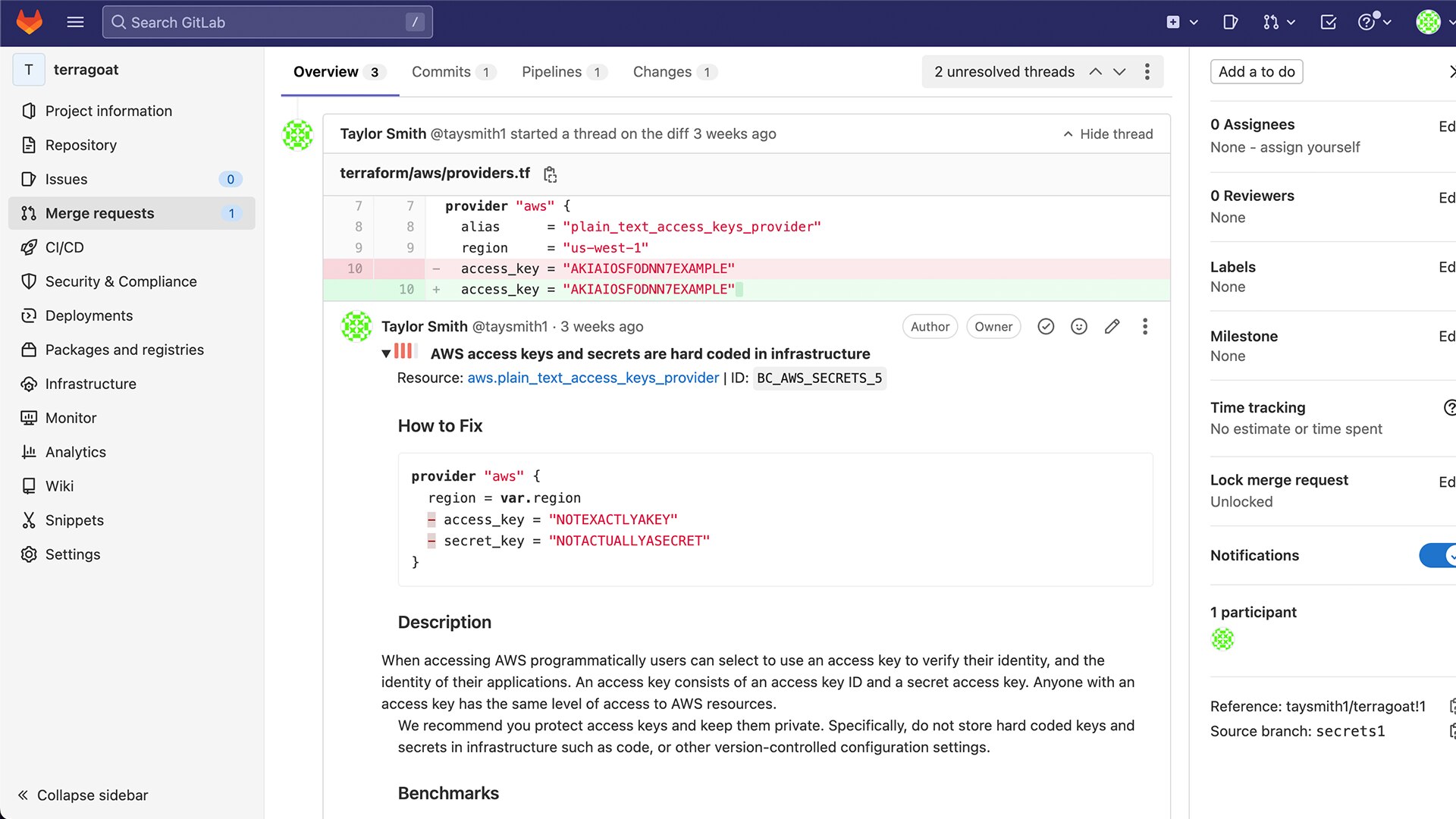

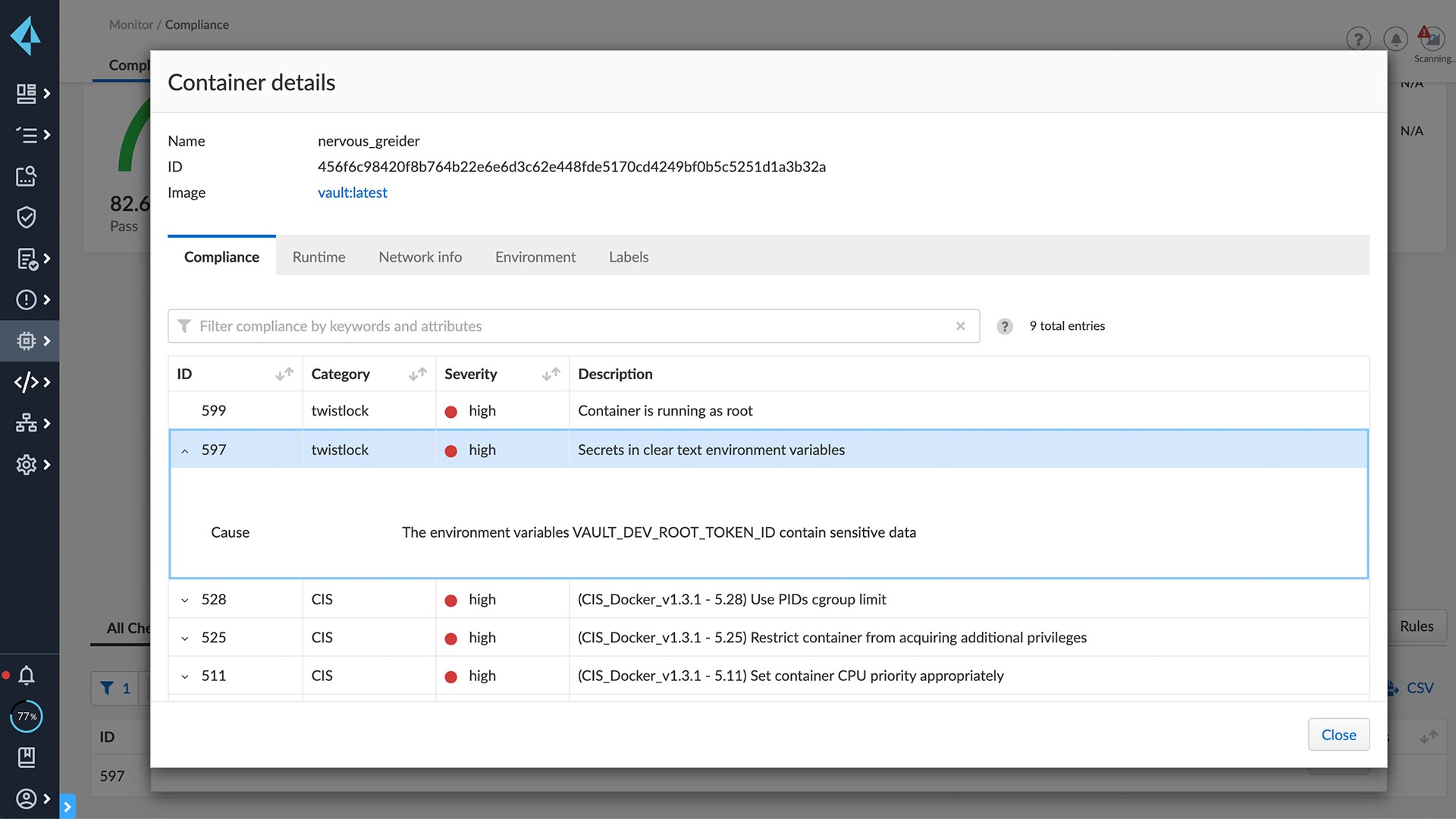

Parmi les identifiants les plus couramment reconnus comme exposés figurent les secrets recourant à des expressions régulières : jetons d’accès, clés API, clés de chiffrement, jetons OAuth, certificats et bien d’autres encore. Prisma Cloud s’appuie sur une centaine de signatures pour détecter et alerter la présence de divers secrets utilisant des expressions connues et prévisibles.

Couverture étendue

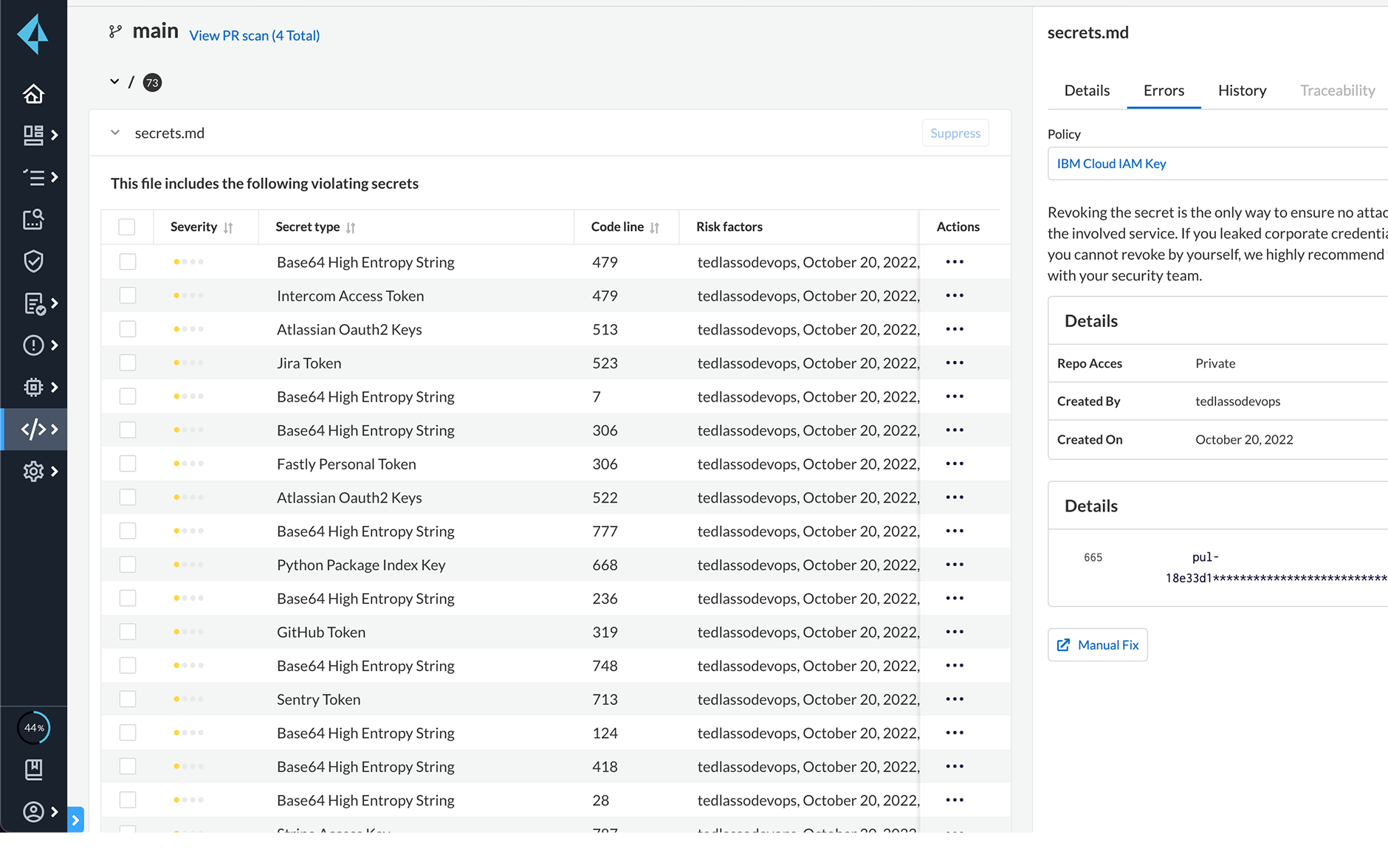

Plus de 100 détecteurs de secrets spécifiques aux domaines génèrent des alertes précises dans les environnements de développement et d’exécution.

Analyse élargie et approfondie

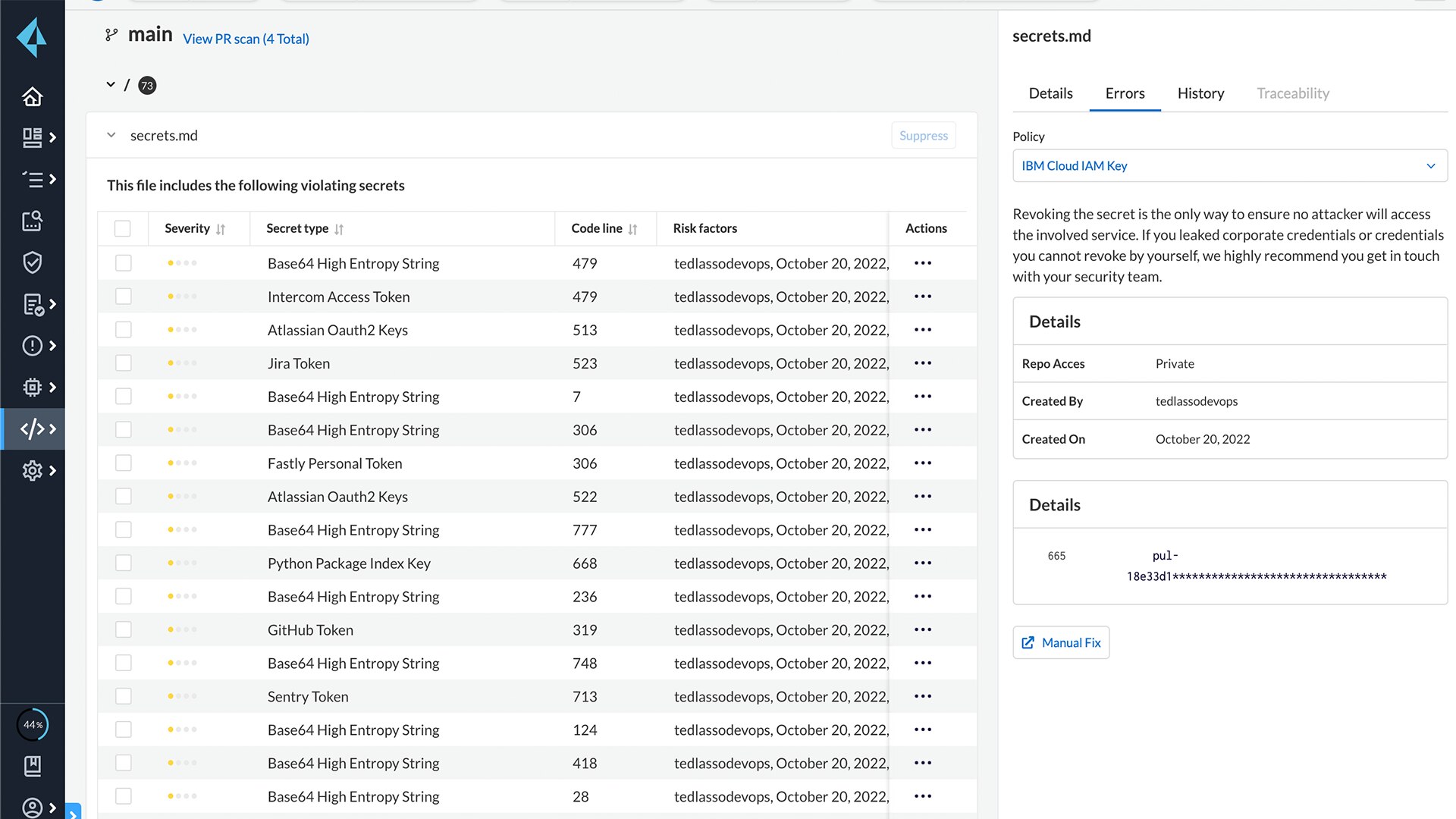

Détectez les secrets dans tous les fichiers de vos référentiels ainsi que dans les historiques de version de vos intégrations.