Détection ultra précise et contextualisée

Bâtie sur les bases de données de vulnérabilités les plus fiables et connectée à l’ensemble de politiques d’infrastructure le plus complet du marché, l’analyse de la composition logicielle (SCA) de Prisma Cloud fournit aux développeurs tout le contexte nécessaire pour cerner les risques et implémenter rapidement les correctifs adéquats. Prisma Cloud offre une couverture open-source élargie et approfondie pour bloquer les futures vulnérabilités avant qu’elles ne vous affectent :

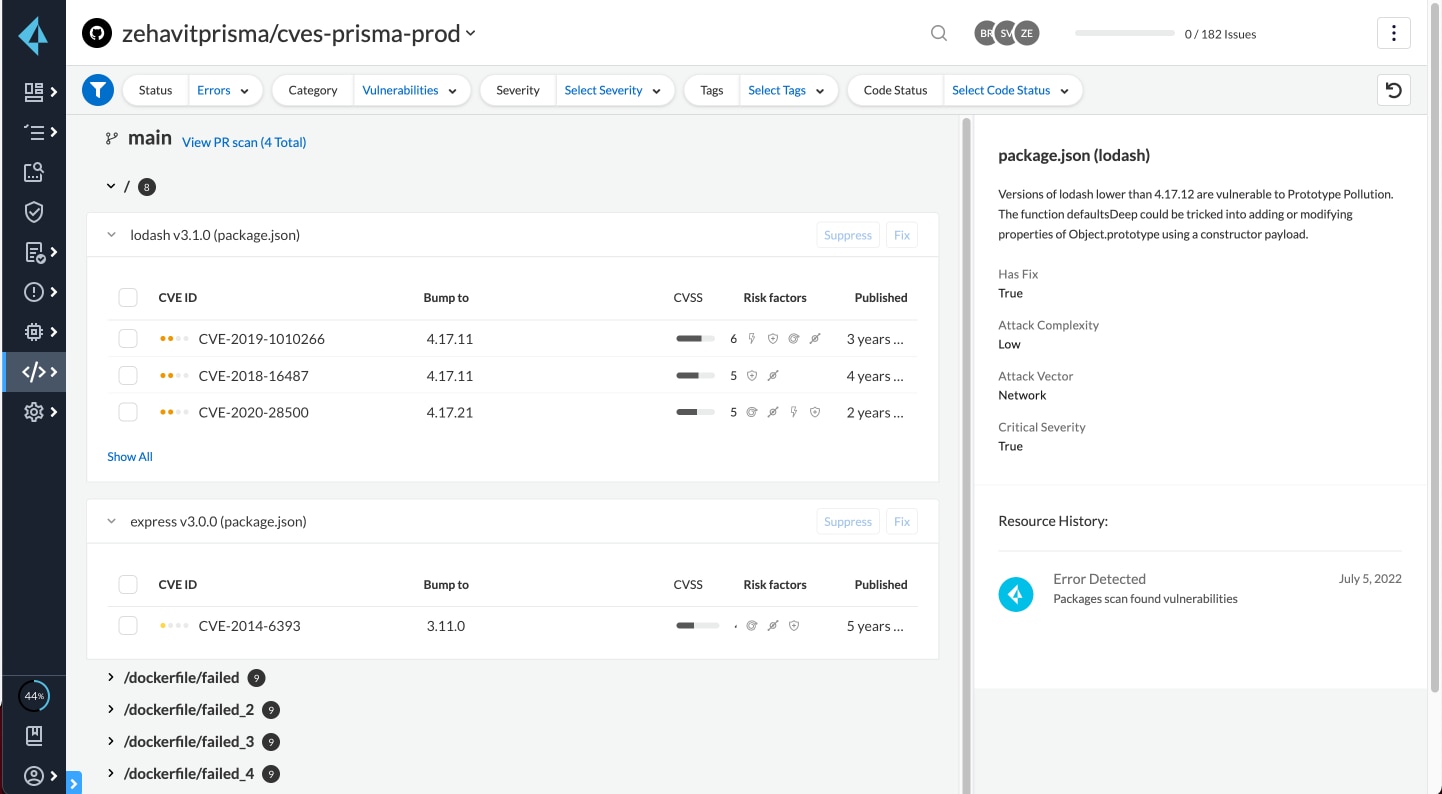

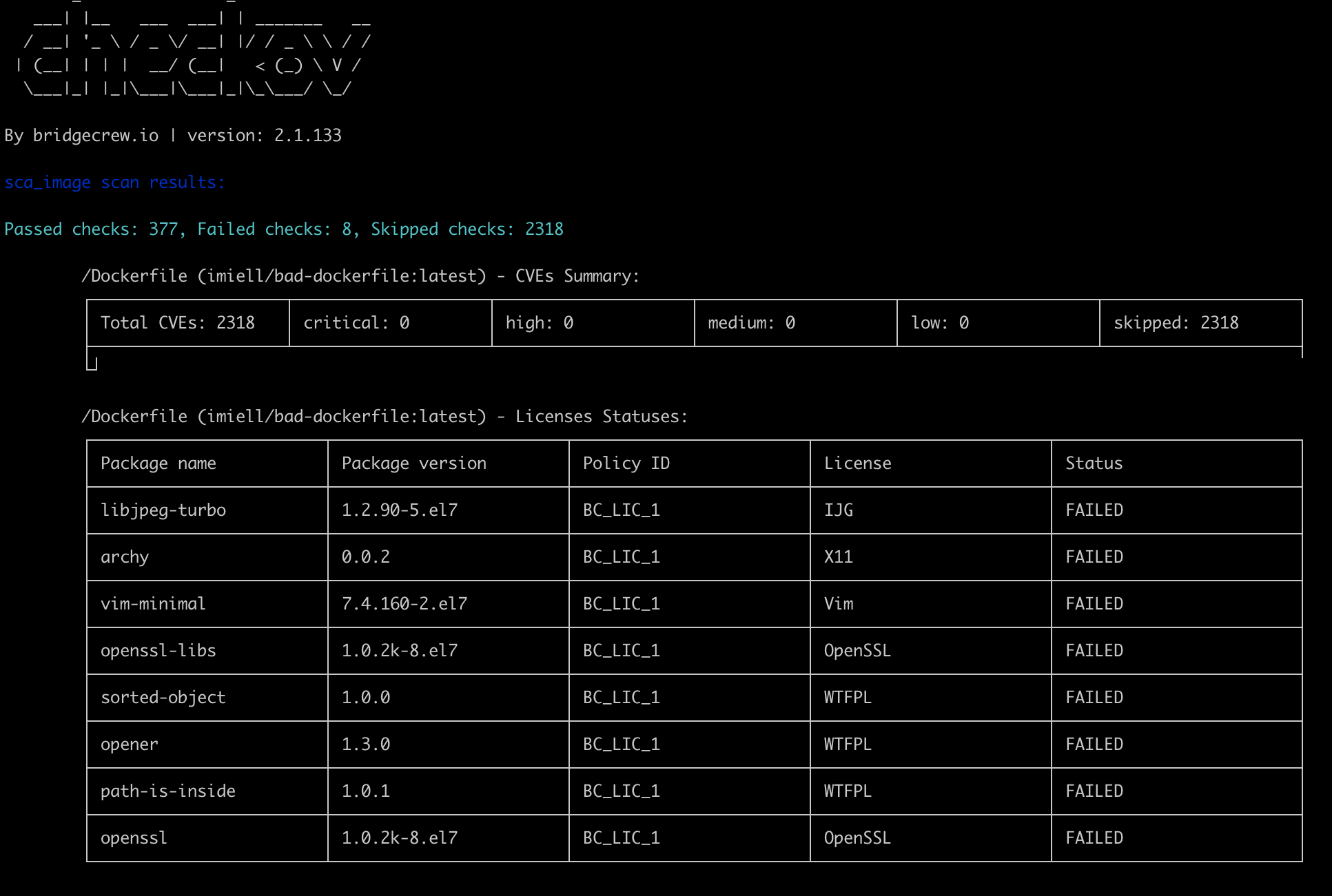

Analysez les langages et les gestionnaires de packages avec une précision inégalée

Détectez les vulnérabilités de packages open-source dans tous les langages courants et réduisez les faux positifs grâce à l’apport de plus de 30 sources de données en amont.

Misez sur des analyses de pointe pour une confiance totale dans vos ressources open-source

Prisma Cloud analyse les dépendances open-source où qu’elles se trouvent dans l’environnement. Elles sont ensuite comparées à des bases de données publiques, telles que la NVD, ainsi qu’au flux CTI de Prisma Cloud pour identifier les vulnérabilités et fournir les informations de correction nécessaires.

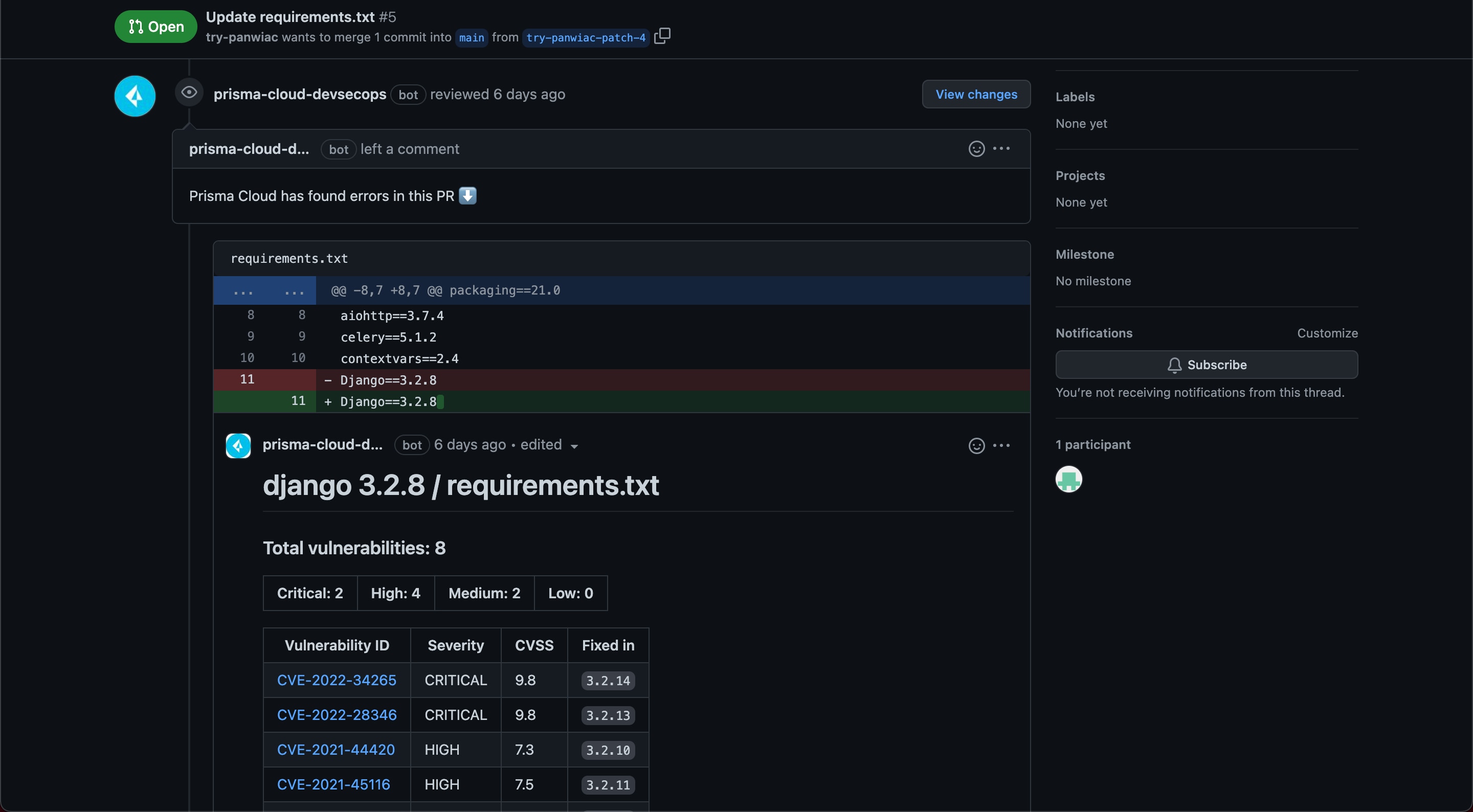

Recoupez les risques d’applications et d’infrastructure

Détectez les vulnérabilités réellement exposées dans votre codebase pour accélérer l’élimination des faux positifs et la priorisation des remédiations.

Identifiez les vulnérabilités à tous les niveaux de dépendance

Prisma Cloud ingère les données issues du gestionnaire de packages pour extrapoler l’arborescence des dépendances au maximum et ainsi repérer les risques open-source même les plus profondément ancrés.

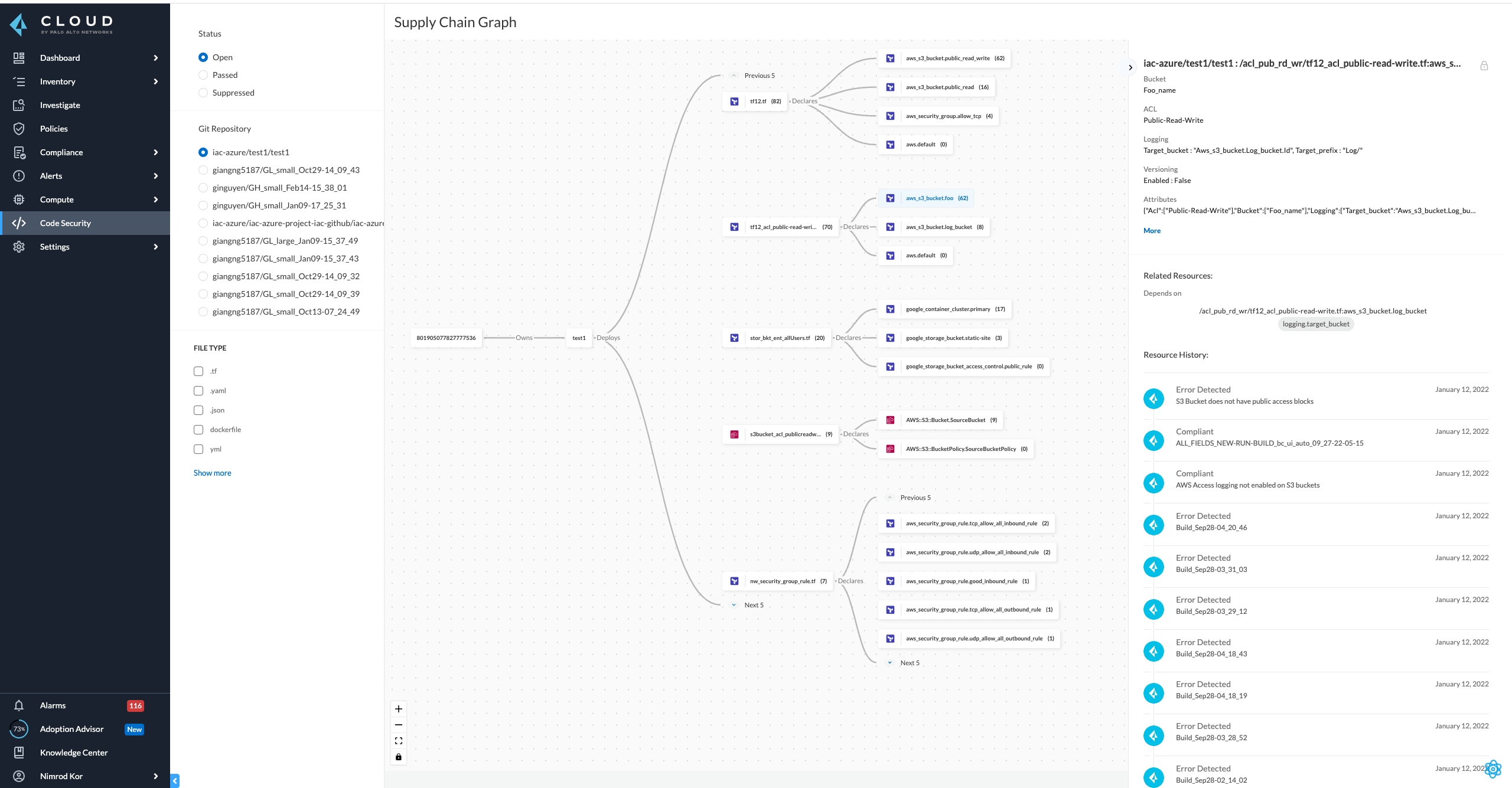

Visualisez et inventoriez la supply chain logicielle

Le graphe de la supply chain fournit un inventaire consolidé de vos pipelines et de votre code. La visualisation de toutes ces connexions et la génération d’une nomenclature des composants logiciels (SBOM) facilitent le suivi des risques applicatifs et précisent les contours de votre surface d’attaque.