VPN d’entreprise : définition, cas d’usage et limites

Qu’est-ce qu’un réseau privé virtuel (VPN) ?

Un réseau privé virtuel (VPN) permet à vos utilisateurs de se connecter en toute sécurité à un autre réseau via Internet, en chiffrant la connexion depuis leur machine. En plus de renforcer la sécurité en ligne, le VPN garantit la confidentialité et l’anonymat.

Partout dans le monde, les pouvoirs publics, organisations et entreprises de toutes tailles utilisent des VPN pour sécuriser les connexions distantes à Internet et se prémunir des interceptions de données. Les particuliers aussi y ont recours pour masquer leur lieu de connexion, chiffrer des données en toute sécurité et naviguer sur Internet de manière anonyme.

Définition d’un VPN d’entreprise

Comme le nom le laisse entendre, un VPN d’entreprise désigne une connexion VPN utilisée par les professionnels pour sécuriser les connexions de leurs équipes hybrides et de leurs sites distants aux applications, données, outils et ressources essentiels à leurs activités.

Nombre de structures s’appuient sur un modèle classique de sécurité du périmètre pour protéger leur réseau d’entreprise. L’avantage d’un VPN d’entreprise, c’est qu’il améliore ces pratiques traditionnelles en offrant aux télétravailleurs et aux salariés des sites distants un réseau virtuel pour accéder à leur réseau d’entreprise via une connexion Internet publique ou privée, et ce, en tout lieu.

La sécurité du périmètre permet à la fonction IT de construire ses propres réseaux de sécurité au sein des sites et des structures physiques de l’organisation. Résultat : le périmètre de protection englobe tout le parc immobilier d’entreprise. Cet alignement des structures physiques et du réseau IT a longtemps permis aux professionnels de la sécurité réseau de simplifier la visibilité et la gestion des accès réseau.

Ainsi, les salariés du siège n’ont qu’à se connecter directement au réseau d’entreprise circonscrit par le périmètre, sans devoir passer par un VPN d’entreprise. Toutefois, ceux qui pour différentes raisons (télétravail, déplacement, employés de sites distants) travaillent en dehors de ce périmètre ont besoin d’un VPN pour se connecter au réseau en toute sécurité.

Traditionnellement, les entreprises utilisent deux types de connexion VPN pour sécuriser leurs collaborateurs travaillant en dehors du siège : un VPN d’accès à distance pour les équipes hybrides, et un VPN site à site pour les employés de sites distants.

Un VPN d’accès à distance est une connexion temporaire entre les utilisateurs et le siège de l’entreprise, généralement pour accéder aux applications du data center. Cette connexion peut reposer sur un réseau IPsec, mais le protocole SSL est également couramment utilisé pour établir une connexion entre le terminal d’un utilisateur et une passerelle VPN.

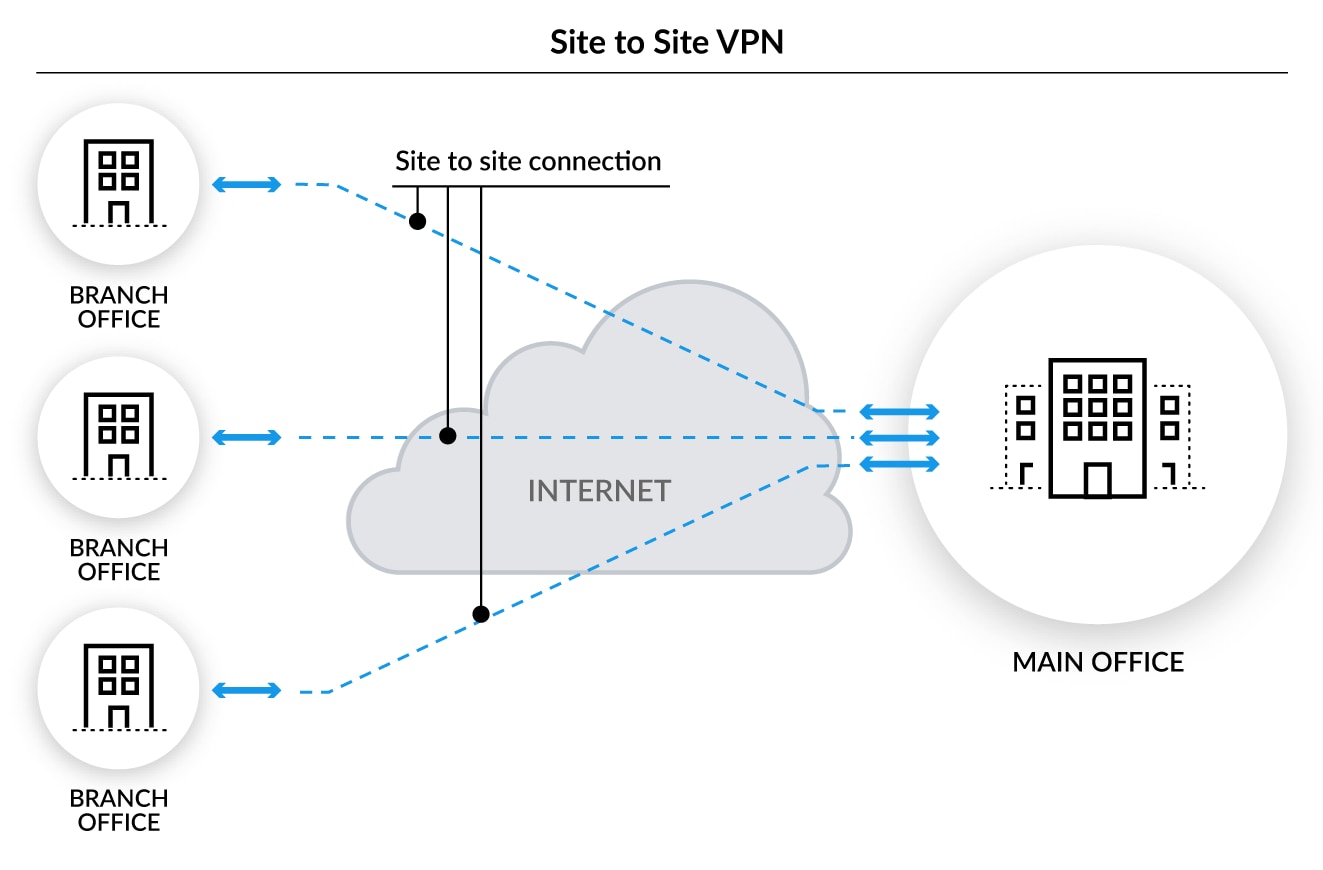

Un VPN site à site est une connexion permanente faisant office de liaison chiffrée entre deux sites. Cette connexion est généralement configurée sous forme de réseau IPsec entre les équipements réseau.

VPN d’accès à distance

Un VPN d’accès à distance offre aux collaborateurs en distanciel un accès sécurisé à l’infrastructure réseau de leur entreprise. Il chiffre également l’intégralité du trafic qu’ils envoient ou reçoivent. L’objectif : sécuriser leur accès et l’utilisation des applications, données, ressources et outils hébergés au siège et dans le data center de l’entreprise.

Pour garantir cet accès sécurisé, le VPN d’accès à distance crée un tunnel « virtuellement privé » entre le réseau de l’entreprise et l’utilisateur distant, même quand ce dernier se connecte au réseau via l’Internet public. Comment ? En chiffrant le trafic réseau pour rendre les communications inintelligibles en cas d’écoute. Pour les entreprises, le chiffrement des accès distants réduit ainsi le risque d’altération ou d’interception des données lorsqu’elles transitent entre le réseau d’entreprise et les utilisateurs, en dehors du périmètre sécurisé.

Malgré ces avantages évidents, le VPN d’accès à distance a aussi ses limites. Face à l’explosion du nombre de télétravailleurs et d’applications cloud, les entreprises constatent que les accès distants par VPN ne sont ni sécurisés ni optimisés pour le cloud.

Côté déploiement, un VPN s’appuie sur une structure « hub-and-spoke », ou architecture en étoile, qui consiste à connecter les utilisateurs via des tunnels d’une longueur proportionnelle à la distance les séparant du data center. Certes, les problèmes de performances et de latence s’accentuent avec la distance. Mais il s’agit là de l’architecture optimale pour les applications hébergées en data center, car l’objectif est ici d’atteindre le « hub » (centre). Pour pallier les problèmes réseau liés aux accès distants par VPN, les équipes IT doivent souvent faire des compromis qui peuvent avoir des conséquences sur la sécurité de l’entreprise.

Or, les entreprises adeptes du télétravail doivent pouvoir offrir à leurs collaborateurs une architecture et des solutions de sécurité réseau efficaces pour optimiser l’accès à Internet, au data center, mais aussi aux applications situées dans des clouds privés, publics et hybrides.

VPN site à site

Contrairement au VPN d’accès à distance qui connecte des appareils ou des utilisateurs individuels au réseau d’entreprise, un VPN site à site est une connexion entre deux ou plusieurs réseaux, tels que le réseau du siège et le réseau d’une filiale. Nombre de structures optent pour ce type de VPN qui leur permet d’utiliser une connexion Internet pour le trafic privé plutôt que des circuits MPLS (Multiprotocol Label Switching) privés.

Les VPN site à site sont très répandus dans les entreprises qui opèrent sur de multiples sites exigeant un accès continu au réseau du siège. Grâce à un VPN site à site, une entreprise peut connecter en toute sécurité son réseau central à celui de ses sites distants pour communiquer et partager des ressources, créant ainsi un seul et même réseau.

VPN d’entreprise vs VPN personnel

La principale différence entre un VPN d’entreprise et un VPN personnel réside dans le type de réseau – professionnel ou personnel – auquel se connectent les utilisateurs. Si les collaborateurs veulent accéder aux applications, ressources ou données d’entreprise, ils doivent passer par un VPN géré par leur employeur, et ce généralement depuis un ordinateur portable, smartphone ou appareil fourni et géré par leur entreprise. Il leur est également possible de se connecter au réseau d’entreprise depuis leurs propres ordinateurs, téléphones ou tablettes tant que ces appareils sont équipés d’un agent VPN.

Quant aux particuliers, le recours à un VPN personnel leur permet d’accéder incognito à des applications, ressources ou données en fonction de leurs intérêts ou besoins. Bien souvent, il s’agit de préserver la confidentialité de leur navigation en ligne quand ils utilisent une connexion Wi-Fi publique ou un fournisseur d’accès à Internet (FAI). Les VPN personnels servent également à contourner les restrictions géographiques et à accéder à des sites web ou contenus susceptibles d’être bloqués sur l’Internet public d’un pays ou d’une région. Près d’un quart des internautes passent par un VPN personnel, mais ce dernier reste moins utilisé que les VPN d’entreprise.

Limites des VPN d’entreprise

Malgré leur succès, les VPN d’entreprise (tous types confondus) présentent des lacunes sur le plan de la sécurité. En cause : l’incapacité du modèle de sécurité du périmètre à assurer une protection complète.

En effet, ces techniques s’avèrent laborieuses et insuffisantes. Elles nécessitent l’ajout d’outils de cybersécurité supplémentaires pour répondre à deux problématiques de taille : d’une part, le nombre croissant de télétravailleurs, et d’autre part, la généralisation des infrastructures et applications cloud, y compris de cybersécurité. Les organisations doivent chercher un autre moyen de garantir la sécurité des appareils et des données en dehors de leur périmètre d’entreprise.

Vitesse du VPN

La vitesse du VPN est limitée à la rapidité de la connexion Internet entre un appareil et le réseau d’entreprise.

Deuxième facteur déterminant : la technologie VPN elle-même. Les constructeurs de solutions VPN tendent à privilégier la sécurité des données et la confidentialité. La vitesse du VPN dépend alors des mécanismes de chiffrement et d’authentification du trafic VPN choisi. Par exemple, si ces derniers augmentent la taille des données, multiplient les points de contrôle ou redirigent le trafic lors de son passage dans le tunnel VPN, alors la vitesse diminuera.

Le volume de données transférées à chaque connexion VPN constitue le troisième facteur impactant la vitesse du VPN. Ainsi, un appel vidéo (qui nécessite un échange constant de données) a plus de chance de ralentir le VPN qu’une autre activité moins gourmande en data, comme l’accès et la sauvegarde d’un fichier texte sur le serveur d’entreprise.

Sécurité VPN

La sécurité VPN permet aux utilisateurs de VPN d’entreprise d’assurer la protection et la confidentialité de leurs données quand ils se connectent à Internet. Comme indiqué plus haut, il existe deux options possibles : le VPN d’accès à distance pour protéger les collaborateurs en distanciel, et le VPN site à site pour les sites distants.

Autres solutions pour la sécurité des réseaux d’entreprise

Les organisations ont aujourd’hui accès à des solutions de sécurité réseau beaucoup plus efficaces que les VPN d’accès à distance pour connecter leurs télétravailleurs au réseau d’entreprise. Côté sites distants, les solutions SD-WAN s’imposent comme une alternative de choix pour remplacer les VPN site à site. Augmentation des performances, baisse du TCO, ensemble complet de services réseau et sécurité en mode cloud… le SD-WAN de nouvelle génération agit sur tous les fronts.

Sécurité des réseaux cloud

Face à l’essor du travail hybride et des applications cloud, les VPN doivent laisser la place à une sécurité des réseaux en mode cloud. Avec une architecture SASE (Secure Access Service Edge), les entreprises bénéficient de services réseau et de sécurité depuis une solution cloud unifiée pour impulser l’adoption des technologies cloud et mobiles en toute sérénité.

Le modèle SASE se fonde sur un cadre commun pour aider les entreprises à non seulement sécuriser leurs réseaux dans le cloud, mais aussi à simplifier leur gestion, améliorer leur visibilité et optimiser la protection pour tous les utilisateurs, appareils et applications, en tout lieu et à tout moment.