Transformez vos SecOps avec l’automatisation pilotée par IA Découvrez comment moderniser votre SOC en accélérant la détection et la réponse à incident avec XDR, ASM, SOAR, CDR et XSIAM.

Découvrez comment le ZTNA 2.0 peut sécuriser les connexions de vos collaborateurs aux ressources dont ils ont besoin, où qu’ils se trouvent. En prime, nous vous proposons trois cas d’usage pour vous lancer dès aujourd’hui.

PAR TYPE

PAR SUJET

By Industry

PAR CATÉGORIE DE PRODUIT

By Features

By Technology

PAR PUBLIC

PAR LANGUE

Affichage 1 à 30 sur 74

Livre blanc

Rapport 2026 sur la défense active fondée sur le renseignement

Ces perspectives indiquent que l’exposition aux vulnérabilités dans les environnements OT augmente rapidement. Les résultats mettent en évidence une opportunité croissante pour les responsables de la sécurité de l’OT d’agir plus tôt dans le cycle de vie des attaques et d’appliquer une atténuation proactive des risques avant que les menaces ne se traduisent par des perturbations opérationnelles.

Livre blanc

bSecure XDR Managé de Bouygues Telecom Business et Palo Alto Networks

Redéfinir la sécurité opérationnelle pour le marché français

Livre blanc

5 étapes pour atténuer les risques de sécurité liés à l’IA dans votre environnement cloud

Des points aveugles en sécurité apparaissent avec l’IA, échappant aux outils traditionnels. Ce guide présente un framework de gestion de la posture de sécurité de l’IA (AI-SPM) afin d’améliorer votre stratégie cloud.

Livre blanc

L’attaque par ransomware en 25 minutes

Les attaques par ransomware se déroulent désormais en 25 minutes. Découvrez comment les menaces modernes contournent la sécurité traditionnelle et où la protection avancée entre en jeu pour stopper les attaques.

Livre blanc

Top 10 des risques de sécurité CI/CD

La surface d’attaque des pipelines CI/CD s’est élargie avec l’essor du DevOps, de l’automatisation et des dépendances. Seize experts partagent des recommandations techniques pour sécuriser votre pipeline face aux principaux risques du CI/CD.

Livre blanc

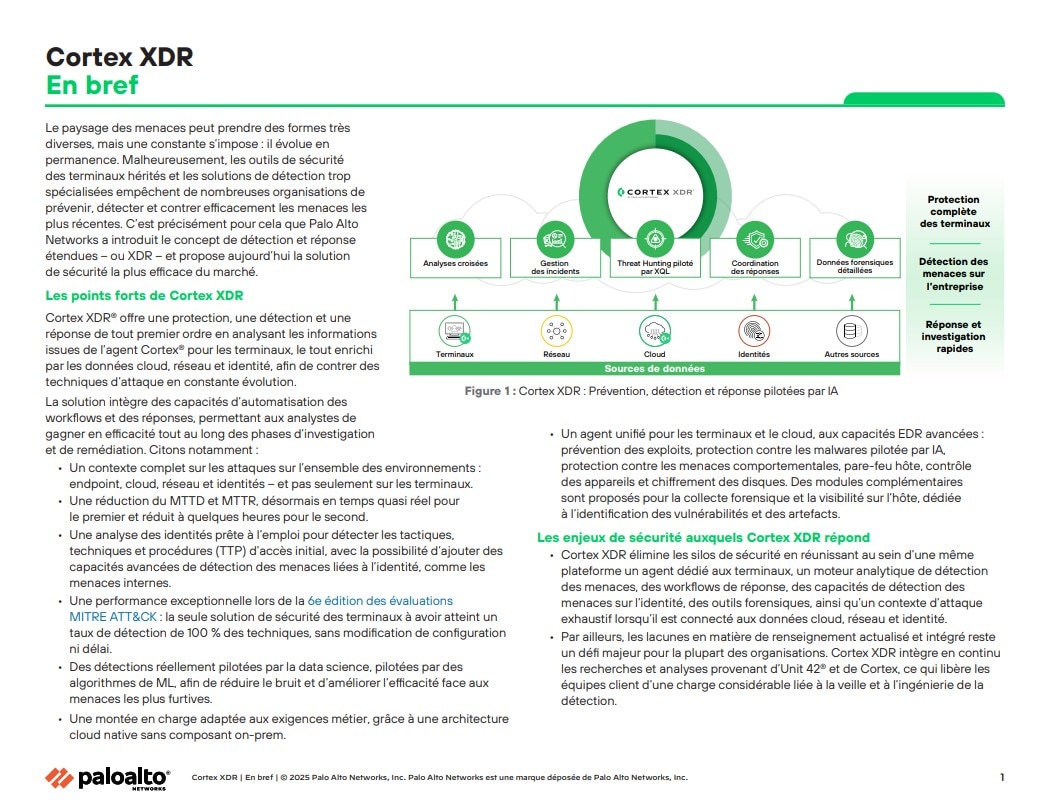

Cortex XDR en bref

Cortex XDR orchestre la protection, la détection et la réponse en corrélant les données issues des terminaux et de sources tierces, afin de neutraliser les risques au sein d’un paysage de menaces en constante évolution.

Livre blanc

SOC : pour votre stratégie en matière de données, sortez des sentiers battus

Cortex, la solution de Palo Alto Networks, offre une cybersécurité inégalée grâce à des capacités d’analyse de pointe, centralisées, automatisées et agiles. Protégez votre organisation avec des solutions éprouvées et pilotées par IA. Réinventez votre SOC – lisez la suite pour découvrir nos solutions avancées.

Livre blanc

Les 10 grands risques de la technologie serverless

Découvrez les 10 menaces de sécurité les plus critiques des architectures serverless modernes. Ce livre blanc fournit aux professionnels de la sécurité cloud une analyse détaillée des menaces, de l’injection de données événementielles à l’épuisement des ressources financières – mais également des stratégies concrètes pour y remédier.

Livre blanc

Services SOC intégrés DNV Cyber

La combinaison de l’approche intégrée et sur-mesure de DNV Cyber et de la plateforme SOC complète, automatisée et pilotée par IA de Palo Alto Networks offre des opérations de cybersécurité transparentes à travers les personnes, les processus et les partenaires de la chaîne d’approvisionnement.

Livre blanc

Principes de base de la solution CDR (Détection et réponse dans le cloud)

Détection et réponse dans le cloud (CDR) – votre solution pour réduire les angles morts, accélérer la réponse aux menaces et automatiser la remédiation. Pour en savoir plus, consultez ce guide sur la sécurité cloud.

Livre blanc

Navigateur Prisma Access : La partie intégrante de SASE

Les méthodes de travail ont évolué. Plus de 85 % de la journée d'un travailleur est aujourd'hui passée dans le navigateur.

Livre blanc

Gouvernance des applications d’IA

Gouvernance IA : apprenez à jauger les dangers et les opportunités liés à l’IA dans notre livre blanc. Vous y trouverez des conseils et stratégies essentiels pour une gouvernance efficace de l’IA.

Livre blanc

Le SOC de demain se réinvente aujourd’hui

Transformez vos SecOps avec l’automatisation pilotée par IA Découvrez comment moderniser votre SOC en accélérant la détection et la réponse à incident avec XDR, ASM, SOAR, CDR et XSIAM.

Livre blanc

Services MDR d’InfoGuard

Avec ses services SOC complets et ses quelque 240 experts répartis dans quatre régions, InfoGuard offre le plus haut niveau de sécurité et de fiabilité pour protéger en permanence ses clients face à l’évolution des menaces et des environnements IT.

Livre blanc

SecOps : cap sur une protection pérenne pilotée par des experts

Découvrez comment nos partenaires MSSP font confiance aux services MDR et à la plateforme Cortex de Palo Alto Networks®️ pour aider vos équipes à accélérer la réponse et la remédiation grâce à l’automatisation et à l’orchestration de la sécurité. Les problèmes sont ainsi résolus en quelques heures, contre plusieurs semaines auparavant.

Livre blanc

La Code to Cloud™ Intelligence, ressort essentiel de la sécurité des applications

La version Darwin de Prisma Cloud et sa Code to Cloud Intelligence simplifient la réduction des risques et l’élimination des compromissions. Les entreprises peuvent ainsi relever les défis de la sécurité du cloud en toute confiance.

Livre blanc

Livre blanc – Cloud Discovery and Exposure Management : le CDEM expliqué

Inventoriez vos ressources cloud et gérez leur niveau d’exposition pour réduire les risques de sécurité dans vos environnements dématérialisés. Enrayez la prolifération des instances cloud non autorisées et protégez votre environnement multicloud.

Livre blanc

Santé : transformer la cybersécurité

Découvrez les tendances et les priorités de transformation de la cybersécurité dans le domaine de la santé.

Livre blanc

Sécurité Zero Trust pour l’IoT d’entreprise : la bonne approche

Télétravail, appareils personnels (BYOD), migration des ressources vers le cloud, objets connectés (IoT)… le périmètre réseau traditionnel s’estompe.

Livre blanc

ZTNA 2.0 : nouveau standard de sécurisation de vos accès

Découvrez comment le ZTNA 2.0 peut sécuriser les connexions de vos collaborateurs aux ressources dont ils ont besoin, où qu’ils se trouvent. En prime, nous vous proposons trois cas d’usage pour vous lancer dès aujourd’hui.

Livre blanc

Opérationnaliser votre programme de sécurité IaC : le guide complet

Découvrez dans ce guide détaillé comment planifier, déployer et itérer votre programme de sécurité IaC pour intégrer la sécurité du cloud en amont du cycle de développement.

Livre blanc

Infrastructure hybride : cible idéale des attaquants

Actions à mener pour sécuriser votre environnement cloud hybride interconnecté et distribué

Livre blanc

Zero Trust : comment créer votre architecture

Le Zero Trust est une stratégie de sécurité qui consiste à éliminer toute confiance implicite et à valider toutes les étapes des interactions numériques entre un utilisateur/appareil et une entreprise.

Livre blanc

Le continuum des topologies cloud-native

Choisissez la technologie cloud-native taillée pour vos enjeux

Livre blanc

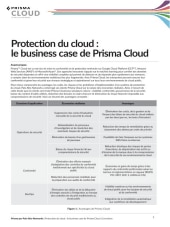

Protection du cloud : le business case de Prisma Cloud

Prisma™ Cloud est un service de mise en conformité et de protection renforcée sur Google Cloud Platform (GCP™), Amazon Web Services (AWS®) et Microsoft Azure®. Son approche innovante s’appuie sur le machine learning pour corréler des données de sécurité disparates et offrir une visibilité complète qui permet de détecter et de répondre plus rapidement aux menaces, y compris dans les environnements multicloud les plus fragmentés. Avec Prisma Cloud, les entreprises peuvent assurer leur conformité et gérer leur sécurité aux niveaux stratégique et opérationnel sur tous leurs environnements de cloud public.

Affichage 1 à 30 sur 74