- 1. Qu'est-ce qu'IPsec ?

- 2. Qu'est-ce que le SSL ?

- 3. Quelles sont les différences entre IPsec et SSL ?

- 4. Qu'est-ce qu'un VPN IPSec ?

- 5. Comment fonctionne un VPN IPsec ?

- 6. Qu'est-ce qu'un VPN SSL ?

- 7. Comment fonctionne un VPN SSL ?

- 8. VPN IPsec et VPN SSL : Quelles sont les différences ?

- 9. FAQ sur les VPN IPSec et SSL

VPN SSL vs. IPSec : Quelles sont les différences ?

La différence entre les VPN SSL et IPsec est que les VPN SSL sécurisent les sessions web individuelles, tandis que IPsec crypte l'ensemble du trafic réseau.

Les VPN SSL sont généralement utilisés pour sécuriser l'accès aux applications web et sont plus faciles à utiliser car ils ne nécessitent pas de logiciel client VPN dédié. Les VPN IPsec sont utilisés pour un accès complet au réseau, nécessitant un client VPN. Ils sont considérés comme plus robustes et plus sûrs pour les connexions de site à site.

Qu'est-ce qu'IPsec ?

IPsec (Internet Protocol Security) est une suite de protocoles utilisés pour authentifier et crypter chaque paquet IP dans une conversation de réseau. Cette suite est essentielle pour établir des connexions authentifiées et échanger des clés cryptographiques au début d'une session. Couramment mis en œuvre dans les environnements VPN, IPsec facilite le transfert de données en toute sécurité sur les réseaux ouverts en créant des canaux sécurisés et cryptés entre les appareils.

Qu'est-ce que le SSL ?

Secure Sockets Layer (SSL) est un protocole mis au point pour sécuriser les communications internet, assurer la confidentialité et l'intégrité des données en cryptant les données envoyées sur l'internet. SSL garantit que les données échangées entre les utilisateurs et les sites web ne peuvent pas être interceptées et lues par d'autres. Il facilite un processus d'authentification pour confirmer l'identité des parties qui communiquent. Bien que SSL ait été remplacé par Transport Layer Security (TLS) en 1999, ses principes restent fondamentaux pour la sécurité des communications Internet, comme l'Evident le préfixe "HTTPS" dans les URL.

Quelles sont les différences entre IPsec et SSL ?

IPsec et SSL sont tous deux des protocoles utilisés pour sécuriser les données sur l'internet, mais ils fonctionnent différemment et ont des objectifs différents au sein d'une infrastructure de réseau.

IPsec est une suite de protocoles conçus pour sécuriser les communications internet au niveau de la couche réseau. Il fonctionne en authentifiant et en cryptant chaque paquet d'une session de communication, garantissant ainsi la sécurité de l'ensemble du flux de données entre deux points de l'internet. IPsec est efficace pour créer des réseaux privés virtuels (VPN) car il peut crypter les données transférées entre plusieurs nœuds du réseau. IPsec est souvent utilisé pour établir des connexions sécurisées entre des adresses IP fixes, garantissant que toutes les données transmises sont protégées d'un point à l'autre.

SSL sécurise les données au niveau de la couche d'application, en se concentrant sur le cryptage des données transmises sur l'internet afin d'éviter les écoutes clandestines. Il est le plus souvent reconnu par sa présence dans HTTPS, la version sécurisée de HTTP, qui est utilisée pour les transactions sécurisées sur le web. SSL, et son successeur TLS, établissent un lien crypté entre un serveur web et un navigateur, garantissant que toutes les données échangées entre eux restent privées et intégrales. SSL est couramment utilisé pour sécuriser les transactions sur les sites web, telles que les opérations bancaires ou les achats en ligne, et il constitue également la base des VPN SSL, qui permettent aux utilisateurs à distance d'accéder en toute sécurité aux applications web.

Les principales différences résident dans les cas d'utilisation et la mise en œuvre. IPsec sécurise l'ensemble du trafic de données au sein d'un réseau IP, adapté à la connectivité de site à site. SSL sécurise les sessions web individuelles, généralement utilisées pour l'accès à distance sécurisé à des applications spécifiques via l'internet. IPsec est mis en œuvre dans l'infrastructure du réseau et exige l'installation d'un logiciel client sur l'appareil de l'utilisateur, tandis que SSL est mis en œuvre du côté du serveur et est accessible avec les navigateurs web standard sans logiciel client supplémentaire.

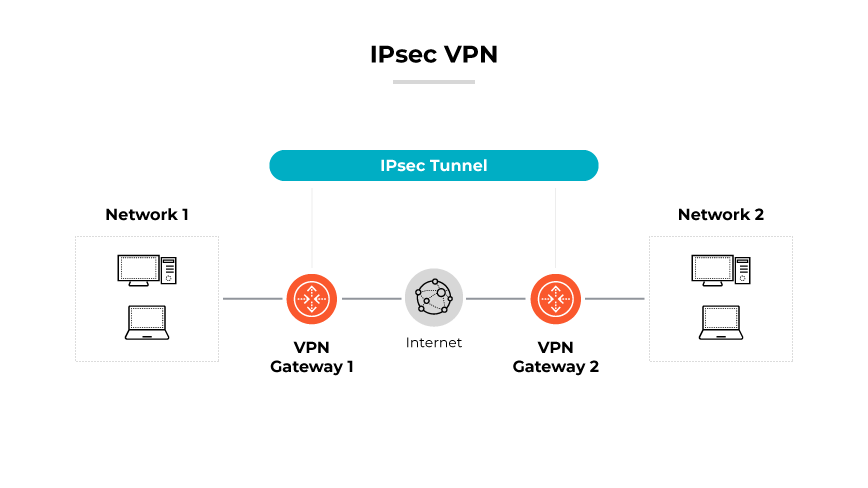

Qu'est-ce qu'un VPN IPSec ?

Les VPN IPSec sont connus pour leurs capacités de cryptage élevées, qui protègent l'intégrité des données et la confidentialité des communications. Ils sont conçus pour authentifier les paquets de données pendant leur parcours sur le réseau, en vérifiant que les informations proviennent d'une source fiable et qu'elles n'ont pas été altérées.

Les VPN IPSec sont compatibles avec divers appareils et configurations de réseau. Leur capacité à travailler au niveau de la couche réseau permet une intégration transparente et sécurisée de plusieurs segments de réseau, facilitant ainsi un flux de communication unifié à travers l'infrastructure globale d'une organisation.

Le déploiement d'un VPN IPSec implique généralement la mise en place d'un logiciel dédié sur les appareils des utilisateurs. Cette configuration sécurise non seulement les applications individuelles, mais aussi l'ensemble du parcours des données, de l'utilisateur au réseau de l'entreprise.

Les VPN IPSec fournissent un conduit crypté pour l'ensemble du trafic réseau, garantissant ainsi une sécurité de bout en bout. Ils sont particulièrement utiles aux organisations qui recherchent un moyen fiable et sûr d'étendre le réseau de l'entreprise à des sites géographiquement dispersés, en offrant un équilibre entre un haut niveau de sécurité et les performances du réseau.

Comment fonctionne un VPN IPsec ?

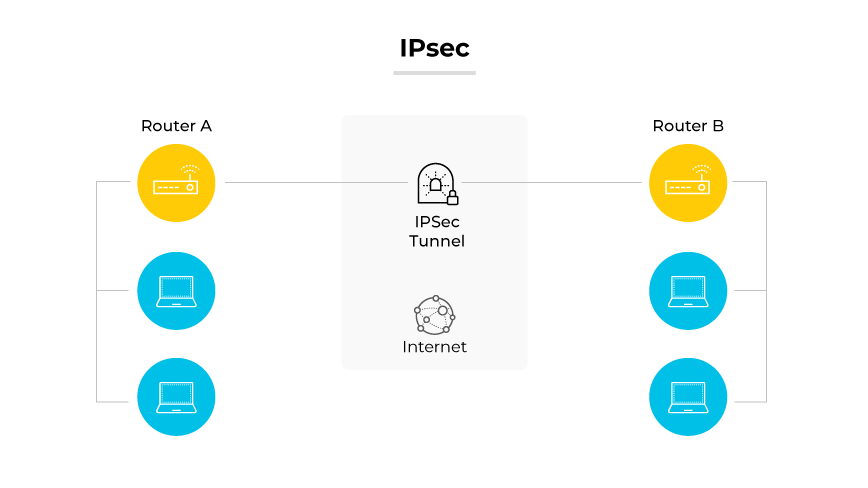

Un VPN IPsec fonctionne en créant un tunnel de réseau sécurisé qui facilite les communications cryptées entre les appareils sur l'internet.

Les opérations du VPN IPsec peuvent être décomposées en plusieurs éléments clés. Dans un premier temps, le VPN établit une authentification mutuelle entre les appareils au début d'une connexion. Cette phase implique l'échange de clés cryptographiques qui seront utilisées pour crypter et décrypter les données. Une fois l'authentification terminée, les appareils peuvent commencer à transmettre des données en toute sécurité.

Lors de la transmission des données, les VPN IPsec encapsulent les paquets de données, ce qui permet de dissimuler les données originales et de les protéger contre tout accès non autorisé. Ce processus d'encapsulation comprend à la fois le cryptage des données et l'ajout d'un en-tête IPsec. L'encapsulation garantit que les données ne peuvent être décryptées que par l'appareil récepteur qui possède la bonne clé cryptographique.

Comme les VPN IPsec peuvent être utilisés dans diverses configurations matérielles et logicielles, ils conviennent pour connecter en toute sécurité des segments de réseau disparates. Les VPN IPsec créent une méthode de communication sûre et fiable qui offre à l'utilisateur une expérience similaire à celle d'une connexion directe au réseau de l'entreprise.

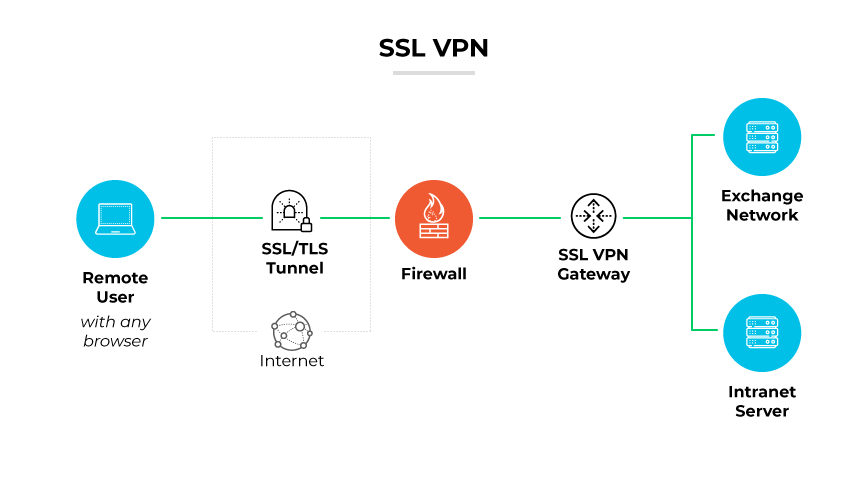

Qu'est-ce qu'un VPN SSL ?

Un VPN SSL utilise le protocole SSL. Le protocole SSL est traditionnellement utilisé pour sécuriser les transactions sur Internet ou pour fournir aux utilisateurs à distance un accès sécurisé aux réseaux et services internes d'une organisation. Ce type de VPN est basé sur le web, il est donc accessible via un navigateur internet standard sans qu'il soit nécessaire d'installer un logiciel client supplémentaire.

Les VPN SSL offrent un moyen polyvalent et convivial d'établir des connexions réseau à distance. Ils sont particulièrement bénéfiques pour les organisations qui cherchent à permettre le travail à distance en toute sécurité. En créant un lien crypté entre le navigateur web de l'utilisateur et le serveur VPN, les VPN SSL garantissent que les données sensibles restent confidentielles et protégées contre toute interception potentielle.

Le cryptage utilisé dans les VPN SSL fonctionne généralement avec le protocole TLS, ce qui garantit que les données transmises entre le navigateur et le VPN ne sont pas accessibles à des parties non autorisées. Ce mécanisme est essentiel pour préserver la confidentialité des communications et sauvegarder l'intégrité des informations transmises. L'utilisation de TLS signifie également que les mesures de sécurité sont automatiquement mises à jour avec les mises à niveau du navigateur ou du système d'exploitation, ce qui libère les utilisateurs de la responsabilité de gérer manuellement les protocoles de cryptage.

Les VPN SSL sont utiles pour fournir un accès sécurisé aux applications, fichiers et services qui ne sont généralement disponibles qu'au sein du réseau interne d'une organisation. Cette technologie permet aux employés d'accéder aux ressources de l'entreprise à partir de n'importe quel endroit et en toute sécurité, ce qui accroît la productivité et la flexibilité sans compromettre la sécurité.

Les VPN SSL permettent de s'assurer que l'accès à distance aux ressources du réseau ne devient pas une vulnérabilité pour l'organisation. Grâce à des voies d'accès sécurisées et authentifiées, les VPN SSL mettent les ressources du réseau à la disposition des utilisateurs autorisés comme s'ils étaient connectés localement, quelle que soit leur situation géographique.

Comment fonctionne un VPN SSL ?

Un VPN SSL établit un canal de communication sécurisé sur l'internet, permettant aux utilisateurs distants d'accéder au réseau d'une organisation. Contrairement aux VPN traditionnels qui peuvent nécessiter un logiciel client spécifique, un VPN SSL utilise des navigateurs web standard pour initier une connexion sécurisée.

Le processus commence lorsqu'un utilisateur se connecte à la passerelle VPN SSL via son navigateur web. La passerelle présente une page web sécurisée où l'utilisateur peut s'authentifier. Une fois l'authentification réussie, le VPN SSL établit une liaison cryptée entre l'appareil de l'utilisateur et le réseau. Ce lien est sécurisé par le protocole SSL ou TLS, ce qui garantit que les données transmises sont cryptées et donc inaccessibles à toute entité non autorisée.

Une fois le tunnel crypté établi, l'utilisateur peut accéder aux applications, aux fichiers et aux services du réseau en toute sécurité.

VPN IPsec et VPN SSL : Quelles sont les différences ?

Lorsque vous comparez les VPN IPsec et SSL, il est essentiel de prendre en compte les besoins spécifiques de l'organisation. Il s'agit notamment du niveau de sécurité requis, de la facilité de déploiement et du type d'accès nécessaire aux utilisateurs. Chaque protocole sert des objectifs différents et offre des avantages et des défis distincts dans un environnement d'entreprise.

| VPN IPsec vs. VPN SSL | ||

|---|---|---|

| Couche OSI | Couche réseau | Couche application |

| Cryptage des données | Cryptage de l'ensemble du trafic réseau | Cryptage spécifique des sessions web |

| Utilisations courantes | Connexions de site à site | Accès à distance sécurisé à des applications spécifiques |

| Authentification de l'utilisateur | Exige un logiciel client et une configuration complexe | Accès par le biais de navigateurs web, configuration plus simple |

| Sécurité | Fournit un accès complet au réseau avec une sécurité renforcée | Facilité d'accès et sécurité fondamentale |

| Déploiement | Peut être complexe, exigeant une configuration approfondie | Plus facile à déployer avec moins de configuration côté client |

| Gestion | Exige la gestion de la sécurité pour chaque appareil | Gestion simplifiée grâce à un accès basé sur le web |

| Contrôle d'accès | Accès authentifié basé sur l'appareil | Accès basé sur l'utilisateur, souvent intégré à l'authentification web |

| Intégration du réseau | Encapsule les paquets de données pour une transmission sécurisée | Sécurisation des données au point d'entrée ou de sortie via le navigateur |

Couche réseau et couche application

Les VPN IPsec fonctionnent au niveau de la couche réseau du modèle OSI. Cela leur permet de sécuriser toutes les données transmises sur le réseau, et pas seulement des applications ou des services spécifiques. Ils créent un tunnel sécurisé qui encapsule les paquets de données. IPsec est couramment utilisé pour les connexions de site à site, reliant effectivement deux segments d'un réseau privé sur l'internet.

Les VPN SSL fonctionnent au niveau de la couche d'application. Ils sont conçus pour fournir un accès sécurisé à des applications spécifiques plutôt qu'à l'ensemble du réseau. Cette approche est avantageuse pour permettre aux utilisateurs d'accéder aux applications et services web sans exposer l'ensemble du réseau. Les VPN SSL sont particulièrement utiles pour les travailleurs à distance qui ont besoin d'accéder en toute sécurité aux applications et services web de l'entreprise à partir de n'importe quel dispositif compatible avec un navigateur web.

Authentification des utilisateurs et contrôle d'accès

Les VPN IPsec nécessitent généralement une configuration plus complexe impliquant un logiciel client installé sur l'appareil de l'utilisateur. Cette configuration comprend des processus d'authentification rigoureux qui garantissent que seuls les appareils autorisés peuvent établir une connexion.

Les VPN SSL offrent une expérience sur web plus simple, car ils sont accessibles via des navigateurs web standard sans nécessiter de logiciel client spécialisé. La facilité d'accès simplifie l'authentification de l'utilisateur et peut convenir aux organisations qui cherchent à fournir un accès à des applications spécifiques sans avoir à installer et à maintenir un logiciel VPN client. Cette simplicité exige également une gestion rigoureuse afin de garantir que les contrôles d'accès sont suffisamment stricts pour protéger les applications sensibles.

Déploiement et gestion

Le déploiement d'un VPN IPsec peut être considéré comme plus complexe en raison de l'exigence d'un logiciel client et de la nécessité de gérer la sécurité pour chaque appareil individuellement. Il exige souvent une configuration approfondie pour naviguer à travers les paramètres de traduction d'adresses réseau (NAT) et les pare-feu. Cette complexité peut conduire à un dispositif de sécurité plus robuste, mais elle exige également des frais généraux de gestion plus importants.

Les VPN SSL sont généralement considérés comme plus faciles à déployer et à gérer car ils s'appuient sur des technologies web standard et nécessitent moins de configuration côté client. Ils peuvent être rapidement déployés auprès des utilisateurs sans modification importante de l'infrastructure réseau existante. Parce qu'ils sont plus faciles à déployer, il est essentiel de veiller à ce que la sécurité ne soit pas compromise au profit de la commodité.