Qu'est-ce que la prévention de la perte de données (DLP) dans le cloud ?

La prévention des pertes de données dans le cloud (DLP) est une sécurité des données qui surveille, détecte et empêche de manière proactive l'exposition ou l'exfiltration de données sensibles dans les environnements cloud. Les solutions DLP avancées utilisent des techniques telles que la classification des données, la recherche de motifs et l'apprentissage automatique pour identifier avec précision et protéger les informations critiques. En appliquant des politiques tenant compte du contexte, la DLP garantit la conformité aux normes réglementaires et atténue le risque de violation de données dans les infrastructures complexes basées sur le cloud.

Explication de la prévention de la perte de données (DLP) dans le cloud

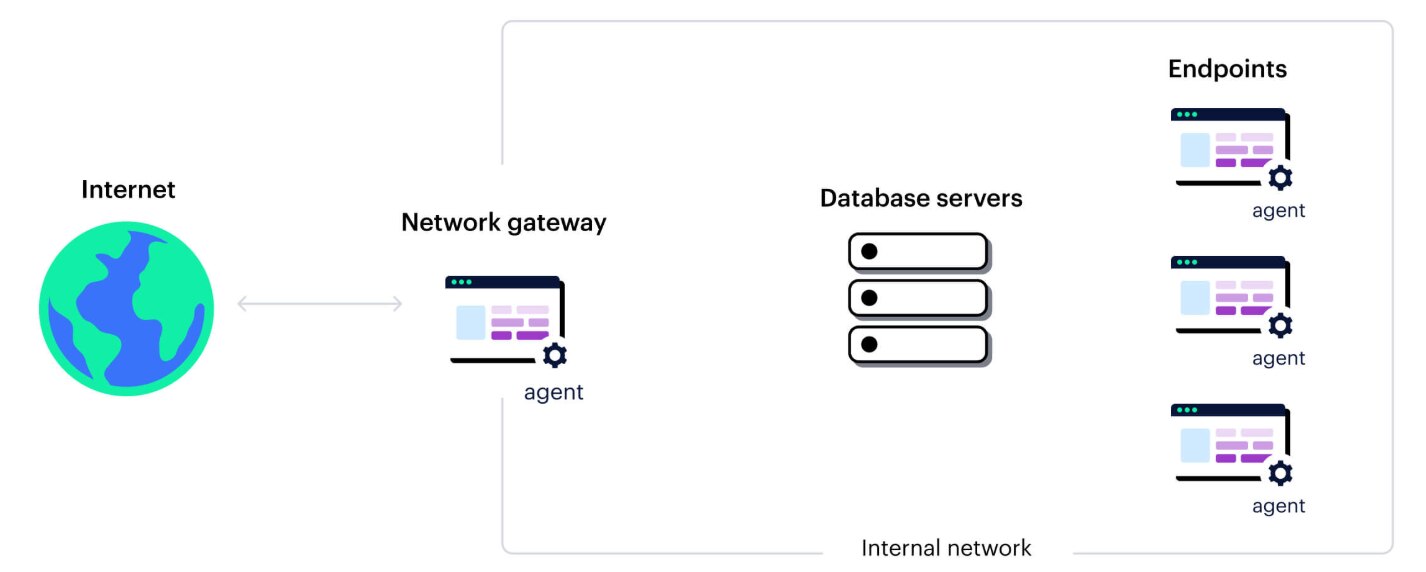

La prévention des pertes de données (DLP) dans le cloud désigne un ensemble de solutions qui assurent la protection des données sensibles au sein du stockage cloud d'une organisation contre toute utilisation abusive ou fuite. Les solutions traditionnelles de prévention des pertes de données se distinguent par le fait qu'elles sont généralement déployées sur place et qu'elles se concentrent sur la protection des terminaux et de l'infrastructure du réseau interne d'une organisation.

Figure 1 : Les approches traditionnelles de la DLP ont été développées pour l'ancien périmètre - lorsque les organisations stockaient les données sur leur infrastructure de serveurs physiques, et que les mouvements de données étaient limités aux réseaux internes.

L'un des principaux cas d'utilisation des solutions DLP dans le cloud s'est accéléré lorsque les employés ont opéré une transition vers un modèle hybride WFH. Du jour au lendemain, l'utilisation des données est passée des installations traditionnelles sur place au cloud. Et sans surprise, cette évolution rapide a augmenté le risque de violations de données, notamment en raison de la forte dépendance aux plateformes de collaboration basées sur le cloud, qui ouvrent la porte à de nouvelles expositions de données.

Données sensibles dans le cloud

Les données sensibles, telles que les informations personnelles identifiables (PII), les dossiers financiers ou la propriété intellectuelle, se trouvent dans 66 % des seaux de stockage et 63 % des seaux de stockage exposés au public, a récemment montré une recherche d'Unit 42® . Ces informations sensibles sont menacées par des menaces tant initiées qu'externes. Le manque de visibilité sur le type d'informations, telles que les IPI ou les numéros de cartes de crédit, stockées dans chaque objet de données rend difficile la protection des informations sensibles contre les fuites accidentelles. Le rapport 2023 Data Breach Investigations Report met le risque en perspective, avec 5 199 violations de données confirmées dans 16 312 incidents examinés.

Fonctionnement de la DLP dans le nuage

Le DLP cloud fonctionne en s'appuyant sur les meilleures pratiques et les techniques avancées de sécurité des données cloud pour minimiser les données à risque au sein des environnements cloud.

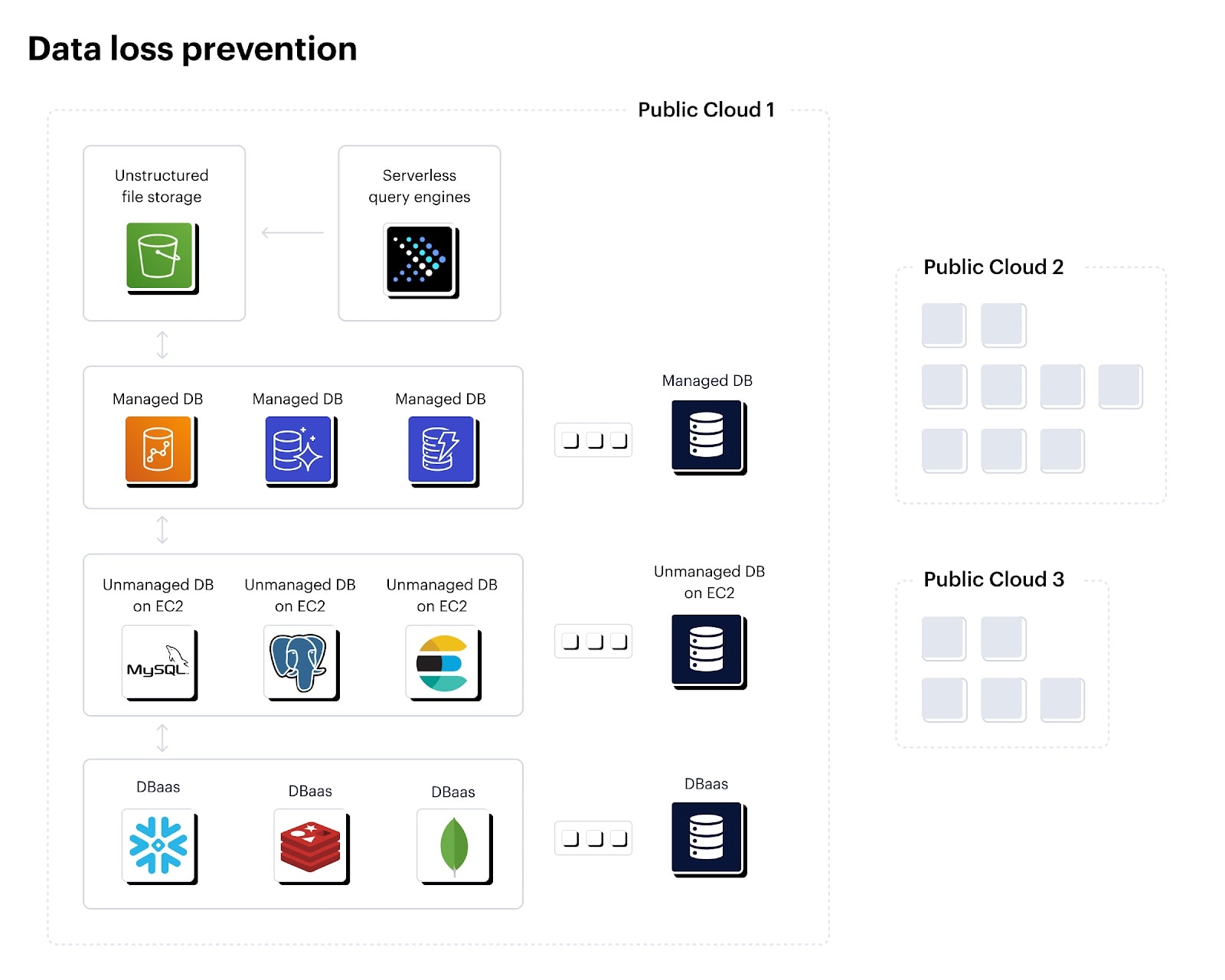

Figure 2 : Équilibrer l'évolutivité et l'agilité avec la prévention de la perte de données dans le cloud public.

Découverte de données

Le DLP Cloud commence par analyser l'infrastructure cloud de l'organisation, notamment les services de stockage cloud, les bases de données et les applications. Il recherche les données sensibles telles que les informations personnelles, les dossiers financiers, la propriété intellectuelle ou toute autre donnée définie par des politiques prédéfinies et susceptible de provoquer une violation.

Classification des données

Une fois les données sensibles découvertes, elles sont classées dans différentes catégories sur la base de règles et de politiques prédéfinies. La classification des données permet de les répartir par types : publiques, internes, confidentielles et restreintes, les plus sensibles, impliquant généralement des secrets commerciaux ou l'historique de transactions financières.

Application de la politique

Si une violation potentielle de la politique est découverte, la solution DLP cloud prend des mesures en fonction des politiques prédéfinies. Ces politiques peuvent inclure le blocage de la transmission des données, le cryptage des données ou l'application d'un masquage des données pour empêcher tout accès non autorisé.

Surveillance et détection constantes

Enfin, le DLP en nuage surveille constamment les données en transit et au repos dans l'environnement cloud. Il recherche également les anomalies et les comportements suspects qui indiquent des risques potentiels pour la sécurité, comme des tentatives d'exfiltration de données ou des mouvements inhabituels.

DLP traditionnel et DLP dans le cloud

Voici une comparaison côte à côte entre les outils DLP traditionnels et leur équivalent dans le cloud.

| DLP traditionnel (à l'ancienne) | DLP dans le nuage (la nouvelle voie) |

| Lutte pour fournir une visibilité complète sur les données circulant dans les environnements cloud. | Conçu pour s'intégrer de manière transparente à diverses plateformes, applications et services cloud avec une visibilité plus accrue. |

| La mise en œuvre et la maintenance exigent des efforts de configuration manuelle complexes et fastidieux. | Simple à déployer et conçu avec des politiques et des modèles préconfigurés adaptés aux services cloud les plus courants. |

| Impossible d'inspecter le contenu des fichiers cryptés | Prise en charge du cryptage des données au repos et en transit |

| Impossibilité de détecter efficacement les menaces initiées ou l'exposition accidentelle de données | Peut facilement identifier plus tôt les menaces potentielles émanant d'initiés grâce au comportement suspect des utilisateurs et aux capacités de détection des anomalies. |

| Ne peut pas s'adapter à la gestion de gros volumes de données | Conçu pour s'adapter à l'échelle et gérer l'augmentation du volume des flux de données |

| Ne parvient pas à s'adapter à l'évolution des réglementations en matière de politique des données | Mise à jour facile pour se conformer à l'évolution des lois sur la protection des données et des réglementations politiques. |

Avantages de la DLP en nuage

L'adoption de contrôles de sécurité d'accès plus stricts et de solutions DLP dans le cloud s'est imposée comme la pierre angulaire des mesures de sécurité pour les entreprises à croissance rapide.

Découverte de l'informatique fantôme

La DLP Cloud permet d'identifier les applications cloud non autorisées ou non gérées, ce qui est particulièrement important pour les employés qui ne connaissent pas les politiques informatiques d'une organisation ou si les contrôles de sécurité appropriés ne sont pas en place.

Visibilité accrue des données

La DLP dans le cloud améliore les capacités de découverte et de classification des données, ce qui permet aux équipes informatiques d'obtenir des informations précieuses sur leur paysage de données. Pour ce faire, il identifie rapidement toute donnée sensible, comprend les flux de données et hiérarchise les efforts de protection des données en fonction des facteurs de risque de gravité.

Rationaliser la conformité réglementaire

Les amendes liées à la conformité réglementaire sont coûteuses. Les violations du GDPR, par exemple, peuvent coûter à une entreprise jusqu'à 20 millions d'euros ou 4% du chiffre d'affaires mondial. Cloud DLP applique les politiques de chiffrement des données sensibles au repos et en transit, ajoutant une couche de protection supplémentaire pour répondre aux exigences de conformité. Il permet également d'identifier et de classer les données sensibles, de mettre en œuvre des politiques de traitement des données et de générer des pistes d'audit.

Fournir un bouclier de sécurité contre les configurations erronées du cloud

Les solutions DLP pour le cloud peuvent évaluer les configurations de sécurité des services et applications cloud presque instantanément. Il recherche les Configurations erronées courantes telles que les autorisations excessives, la désactivation des paramètres de journalisation et de surveillance, et l'accès au stockage exposé dans les conteneurs du cloud public tels que les buckets S3.

Cloud Perte de données FAQ

La prévention des violations de données englobe les stratégies, les processus et les technologies employés pour protéger les informations sensibles contre l'accès non autorisé, la divulgation ou le vol. Une prévention efficace des violations de données exige une approche de sécurité à plusieurs niveaux qui comprend des mesures de protection au niveau du réseau, des applications et des données.

Les principaux aspects de la prévention des violations de données comprennent les contrôles d'accès, le cryptage des données, les systèmes de prévention et de détection des intrusions, la surveillance constante et les mises à jour de sécurité en temps opportun.

La gouvernance de l'accès aux données désigne la gestion systématique des contrôles d'accès, des autorisations et des politiques relatives aux données sensibles au sein d'une organisation. En mettant en œuvre une approche centralisée et granulaire, les organisations peuvent surveiller et réguler l'accès des utilisateurs, en veillant à ce que seuls les utilisateurs autorisés puissent accéder, modifier ou partager des informations critiques.

La gouvernance de l'accès aux données joue un rôle essentiel dans l'atténuation des menaces initiées, le renforcement de la sécurité des données et le respect des exigences de conformité réglementaire. Les éléments clés de la gouvernance de l'accès aux données comprennent la gestion des identités et des accès, les contrôles d'accès basés sur les rôles, ainsi que l'audit et le suivi constants des activités des utilisateurs.

La conformité en matière de confidentialité des données fait référence à l'adhésion d'une organisation aux lois, réglementations et normes industrielles régissant la collecte, le stockage, le traitement et le partage des données personnelles et sensibles.

Les exigences de conformité varient en fonction de la juridiction, du secteur et du type de données concernées, avec pour exemples le Règlement général sur la protection des données (RGPD), le Health Insurance Portability and Accountability Act (HIPAA) et leCalifornia Consumer Privacy Act (CCPA).

Pour parvenir à la conformité en matière de confidentialité des données, les organisations doivent mettre en œuvre des mesures strictes de protection des données, respecter les droits individuels à la vie privée et maintenir la transparence dans leurs pratiques de traitement des données. Des audits réguliers, la formation des employés et des plans d'intervention en cas d'incident permettent de prévenir et d'atténuer les violations de la conformité en matière de confidentialité des données.

L'évaluation des risques liés à la sécurité des données est un processus systématique d'identification, d'évaluation et de hiérarchisation des risques potentiels pour les données sensibles d'une organisation. L'évaluation vise à mettre en évidence les vulnérabilités et les faiblesses de l'infrastructure de protection des données, ce qui permet aux organisations de mettre en œuvre des mesures de protection appropriées et d'atténuer les menaces.

Les étapes d'une évaluation des risques liés à la sécurité des données comprennent la définition du champ d'application, l'identification des actifs, la détermination des menaces et des vulnérabilités, l'évaluation de l'impact des risques potentiels et la hiérarchisation des efforts de remédiation.