-

Qu'est-ce que le SIEM ?

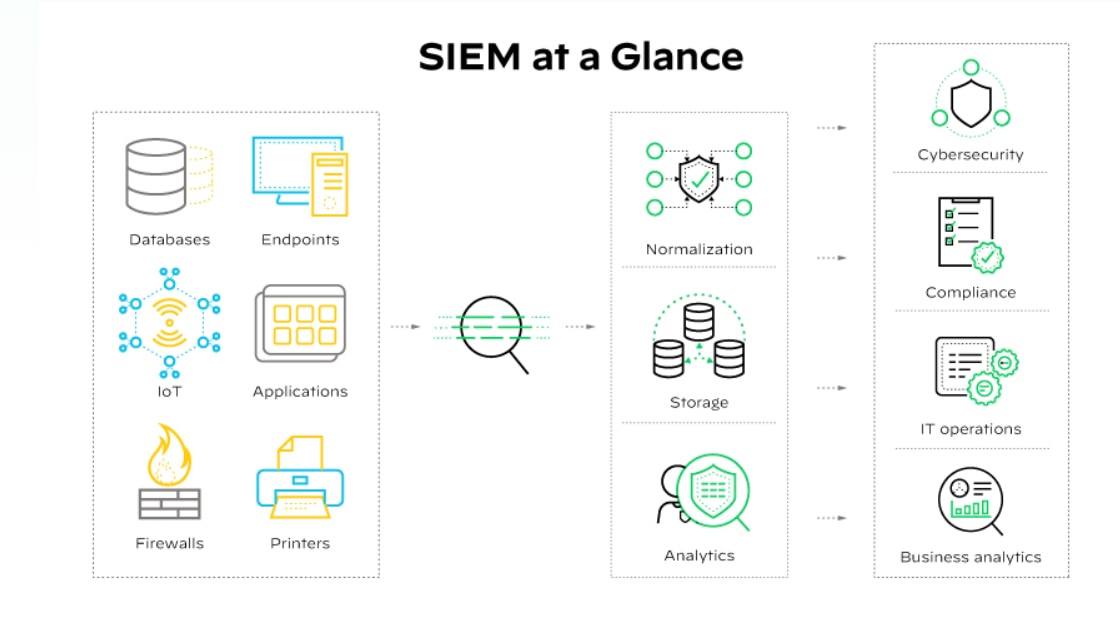

- Fonctionnement du SIEM

- Principales fonctions et avantages du SIEM

- Rôle de l'IA et de la ML dans le SIEM

- Intégration SIEM

- Cas d'utilisation SIEM

- Comment choisir une solution SIEM ?

- Bonnes pratiques pour la mise en œuvre de SIEM

- SIEM et autres solutions de sécurité

- Qu'est-ce que le Cloud SIEM ?

- L'évolution du SIEM

- L'avenir du SIEM

- FAQ sur le SIEM

-

Qu'est-ce que l'UEBA (User and Entity Behavior Analytics) ?

- Comment fonctionne l'UEBA

- Avantages de la mise en œuvre de l'UEBA

- Exemples d'UEBA

- Cas d'utilisation courants de l'UEBA

- Défis et considérations liés au déploiement de l'UEBA

- Diverses menaces abordées par l'UEBA

- Intégrer UEBA et XDR

- UEBA vs NTA

- UEBA vs SIEM

- UEBA vs IAM

- Tendances et développements futurs dans l'UEBA

- Choisir la bonne solution UEBA

- FAQ de l'UEBA

-

Qu'est-ce que l'enregistrement SIEM ?

- Pourquoi la journalisation SIEM est-elle importante pour la sécurité informatique ?

- SIEM vs. Log Management : Comprendre les différences

- Principaux éléments des journaux SIEM

- La mécanique de l'enregistrement SIEM

- Meilleures pratiques en matière de journalisation SIEM

- Défis et solutions en matière de journalisation SIEM

- FAQ sur la journalisation SIEM

Qu'est-ce que la gestion des événements de sécurité (SEM) ?

La gestion des événements de sécurité (SEM) est le processus de surveillance, de corrélation et de gestion des événements de sécurité au sein de l'infrastructure informatique d'une organisation afin de détecter les menaces ou les incidents de sécurité potentiels et d'y répondre.

Le SEM se concentre principalement sur la gestion et l'analyse des événements de sécurité. Elle comprend généralement la surveillance des événements via les journaux et les activités, la corrélation et l'analyse, l'alerte et la notification, la réponse aux incidents, ainsi que l'établissement de rapports et la conformité.

Obtenez une vue d'ensemble de Cortex XSIAM - Palo Alto Networks

Pourquoi le SEM est-il important pour la sécurité informatique ?

Le SEM est vital car il constitue la première défense contre les cybermenaces. C'est la différence entre le fait d'attraper une cyberattaque au moment où elle se produit et celui de faire face aux conséquences d'une violation. Les systèmes de surveillance et d'alerte en temps réel de SEM permettent d'agir rapidement, de minimiser les dommages et de protéger les données sensibles.

L'objectif principal du SEM est de distinguer les activités normales - comportements typiques des utilisateurs, opérations du réseau et processus du système - des comportements suspects ou malveillants. Ce processus consiste à corréler les journaux d'événements et les données de connexion à l'aide de règles, de signatures et d'algorithmes prédéfinis afin d'identifier des schémas révélateurs d'incidents de sécurité potentiels.

Grâce à la surveillance et à l'analyse en temps réel, SEM permet aux équipes de sécurité d'identifier rapidement les anomalies susceptibles d'indiquer une violation ou une menace imminente, et d'y réagir. En outre, le SEM joue un rôle essentiel dans la conformité et le respect des règlements.

De nombreux secteurs d'activité opèrent dans des cadres réglementaires stricts qui imposent des mesures de sécurité rigoureuses. SEM aide les organisations à répondre à ces exigences en fournissant des pistes d'audit complètes, des capacités de réponse aux incidents et des rapports pour les évaluations de conformité.

Comment fonctionne le SEM ?

SEM recueille et analyse les données des journaux provenant de diverses sources au sein d'un environnement informatique. C'est un peu comme reconstituer un puzzle : chaque donnée aide à se faire une idée plus précise de l'état de la sécurité du réseau, ce qui permet d'identifier rapidement les anomalies ou les activités malveillantes.

Le processus de SEM est crucial pour la stratégie de cybersécurité d'une organisation. Elle comporte une série d'étapes qui permettent aux équipes de sécurité de détecter les menaces potentielles, d'enquêter et d'y répondre rapidement et efficacement.

Première étape : Collecte des données

Cela implique la collecte de journaux et d'événements à partir de diverses sources sur le réseau, telles que les pare-feu, les systèmes de détection d'intrusion et les serveurs. Les données collectées sont ensuite stockées dans un référentiel centralisé pour être analysées.

Deuxième étape : Normalisation

Comme les journaux et les événements peuvent avoir des formats et des structures différents selon la source, ils doivent être convertis dans un format normalisé pour une analyse unifiée. Il s'agit de faire correspondre les différents champs du journal à un schéma commun, afin qu'ils puissent être facilement corrélés et analysés.

Troisième étape : Corrélation

Il s'agit d'analyser les données collectées afin d'identifier des schémas ou des anomalies indiquant des menaces pour la sécurité. Cela se fait généralement à l'aide de techniques d'analyse avancées telles que l'apprentissage automatique et l'analyse comportementale, qui peuvent aider à détecter des schémas d'attaque complexes qui peuvent passer inaperçus par les systèmes traditionnels basés sur des règles.

Quatrième étape : Alerte

Lorsqu'une menace potentielle pour la sécurité est détectée, le système SEM génère des alertes ou des notifications pour que les équipes de sécurité puissent enquêter et réagir. Ces alertes comprennent généralement des détails sur la nature de la menace, la gravité de l'incident et les actions recommandées pour l'endiguer et l'atténuer.

Cinquième étape : Réponse à incident

Il s'agit de prendre les mesures appropriées pour contenir les incidents de sécurité, en atténuer les effets et y remédier. Il peut s'agir d'isoler les systèmes affectés, de bloquer le trafic malveillant, de restaurer les sauvegardes et d'effectuer une analyse médico-légale pour déterminer la cause première de l'incident.

En suivant ces étapes, les organisations peuvent mettre en place un processus SEM solide pour détecter et répondre de manière proactive aux menaces de sécurité, réduisant ainsi le risque de violations de données et d'autres cyberattaques.

Scénario : Détection et atténuation d'une menace initiée

Contexte

Profil de l'organisation : Un grand fournisseur de soins de santé dont le réseau contient des données sensibles sur les patients.

Infrastructure informatique : Une combinaison de serveurs internes et de services basés sur le cloud, avec des contrôles d'accès pour différents niveaux d'habilitation des employés.

Phase préalable à l'incident

Mise en œuvre du SEM : L'organisation utilise un système SEM sophistiqué pour surveiller et analyser les événements en temps réel sur son réseau.

Déclenchement de l'incident

Activité suspecte : Un employé du service de facturation qui accède habituellement à un ensemble spécifique de dossiers de patients commence à accéder à de nombreux dossiers qui n'ont rien à voir avec ses tâches habituelles. Ces dossiers contiennent des informations sensibles sur les patients.

Détection SEM

Surveillance en temps réel : Le système SEM est configuré pour signaler tout modèle d'accès inhabituel sur la base de règles prédéfinies. Il détecte les comportements anormaux en matière d'accès aux données à partir du compte d'utilisateur de l'employé.

Génération d'alertes : Une alerte est automatiquement déclenchée et envoyée à l'équipe de cybersécurité, indiquant un potentiel accès non autorisé ou une menace initiée.

Évaluation de l'incident : L'équipe de cybersécurité examine immédiatement l'alerte. Ils évaluent les journaux d'accès et confirment que le comportement de l'employé s'écarte considérablement de son schéma habituel.

Vérification de l'employé : L'équipe contacte le superviseur de l'employé pour vérifier si l'accès aux données est légitime ou s'il s'inscrit dans le cadre d'une tâche assignée.

Confinement et enquête

Suspension du compte : Après confirmation que l'accès n'est pas autorisé, le compte de l'employé est temporairement suspendu afin d'empêcher tout nouvel accès aux données.

Enquête : L'équipe de cybersécurité entame une enquête approfondie, notamment en interrogeant l'employé, en examinant en détail les journaux d'accès et en vérifiant les tentatives d'exfiltration de données.

Résolution

Détermination des résultats : L'enquête révèle que l'employé a accédé aux données des patients par curiosité, violant ainsi les politiques de confidentialité de l'organisation.

Mesures prises : Conformément aux politiques de l'organisation, l'employé fait l'objet d'une mesure disciplinaire. L'incident est documenté et un examen des contrôles d'accès est effectué.

Analyse post-incident

Mise à jour du système SEM : Les règles SEM sont mises à jour pour affiner la détection des schémas d'accès aux données inhabituels, améliorant ainsi la sensibilité aux menaces potentielles émanant d'initiés.

Formation des employés : Des sessions de formation supplémentaires sur la confidentialité des données et les protocoles de sécurité sont organisées pour tous les employés afin de prévenir des incidents similaires.

Fonctionnement des logiciels SIEM

SIM vs. SEM vs. SIEM

Imaginez le SEM comme un système d'alarme en temps réel, qui identifie rapidement les menaces dès qu'elles se présentent. En revanche, la gestion de l'information sur la sécurité (SIM) s'apparente à un archivage détaillé, stockant et analysant méticuleusement les données historiques.

Ensemble, ils forment un duo puissant, souvent intégré à des systèmes de gestion des informations et des événements de sécurité (SIEM), offrant une vue d'ensemble de la santé de la sécurité.

Comprendre les distinctions entre SIM, SEM et SIEM est essentiel dans le domaine de la cybersécurité. Leur intégration est essentielle à l'élaboration de stratégies de sécurité exhaustives. SEM et SIM sont les deux piliers de ce que l'on appelle aujourd'hui SIEM, et ces approches distinctes peuvent être définies comme suit :

Les systèmes SIM collectent et analysent les données de journal, y compris les journaux de réseau et de système, pour un stockage à long terme et génèrent des rapports à des fins de conformité.

Le SEM permet d'enregistrer et d'évaluer les données relatives aux événements et aide les administrateurs de la sécurité ou des systèmes à analyser, ajuster et gérer l'architecture, les politiques et les procédures de sécurité de l'information. Il fournit des alertes immédiates lorsque des incidents de sécurité potentiels sont détectés, ce qui permet aux équipes de sécurité de réagir rapidement. Le SEM comprend également la capacité de corréler différents événements provenant de diverses sources, ce qui facilite la détection de cybermenaces complexes.

Les systèmes SIEM combinent les capacités SIM et SEM pour offrir un stockage et une analyse à long terme des données de journalisation et des capacités de surveillance et de réponse en temps réel. En offrant une vue d'ensemble de la sécurité, le SIEM permet la détection des menaces sophistiquées qui nécessitent des événements en temps réel et une analyse des données historiques. Ils disposent également de fonctionnalités avancées telles que l'UEBA, le SOAR et l'intégration de renseignements sur les menaces.

Pour contextualiser ces fils dans le langage d'aujourd'hui, il est essentiel de comprendre que les outils SIEM sont devenus une solution standard dans le centre d'opérations de sécurité moderne. Les plateformes SIEM avancées d'aujourd'hui servent de centre nerveux à la fois pour SEM et SIM, offrant des fonctionnalités telles que la collecte de logs, la normalisation, la corrélation et le reporting comme un ensemble contigu plutôt que des capacités séparées.

Les plateformes SIEM exploitent désormais couramment l'apprentissage automatique et l'intelligence artificielle pour améliorer les capacités de détection, ce qui permet une identification plus précise des menaces au milieu de vastes volumes de données.

FAQ sur la gestion des événements de sécurité (SEM)

L'une des applications commerciales pionnières en matière de SEM est ArcSight ESM (Enterprise Security Manager), développée par ArcSight, qui s'est imposée au début des années 2000. ArcSight ESM a également été l'une des premières solutions SIEM complètes disponibles.

Ces offres autonomes ont été éclipsées sur le marché par des offres plus avancées telles que Cortex XSIAM de Palo Alto Networks. Ils intègrent des modèles d'IA prêts à l'emploi, et des solutions avancées telles que Cortex XSIAM vont bien au-delà des méthodes traditionnelles de détection des menaces, en connectant les événements à travers diverses sources de données pour détecter avec précision et stopper les menaces à l'échelle. Il devient ainsi possible d'automatiser les tâches de sécurité afin de réduire le travail manuel et d'accélérer la réponse aux incidents et la remédiation avant même que les analystes n'examinent les incidents.