Détectez rapidement les menaces furtives

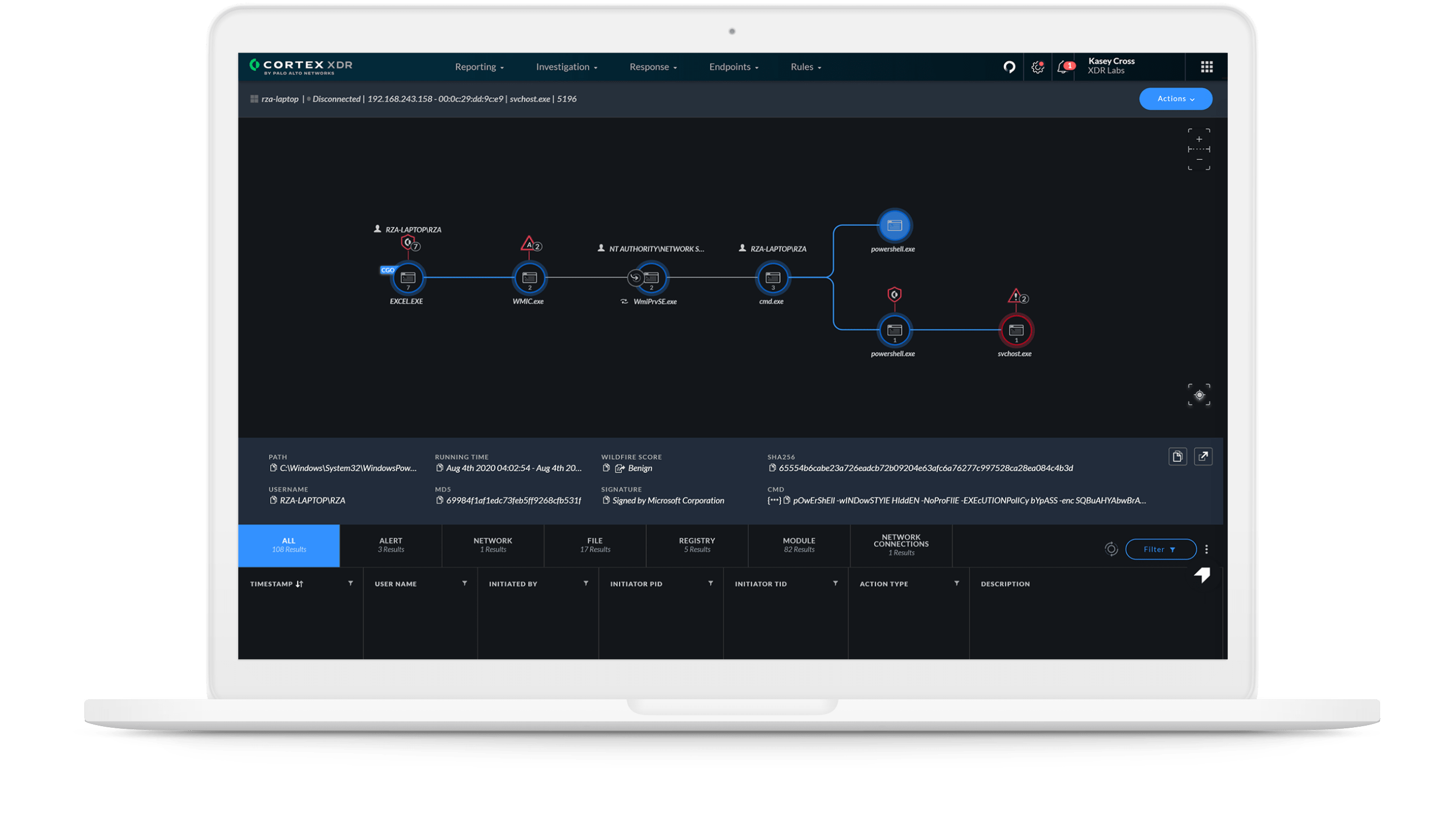

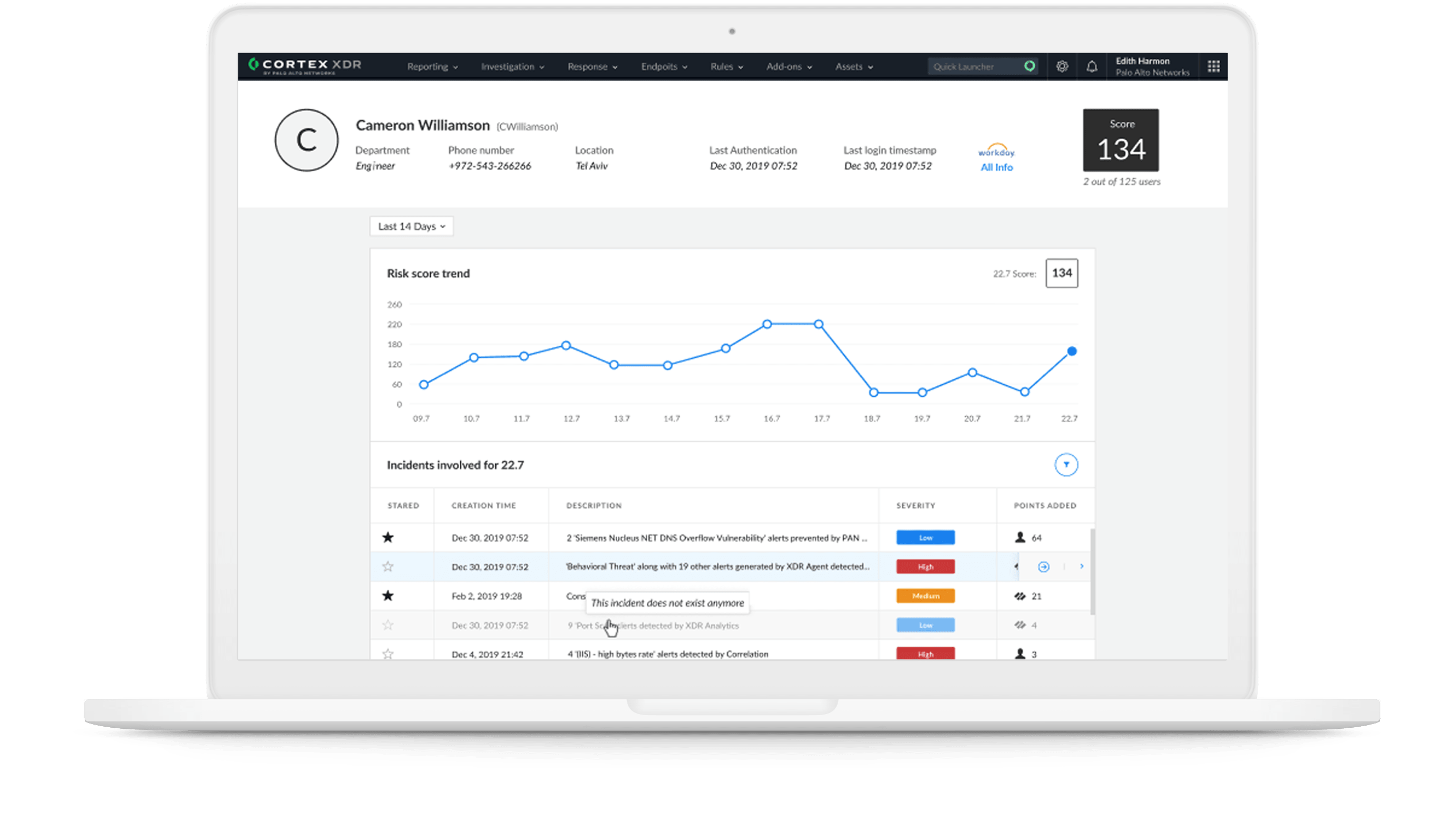

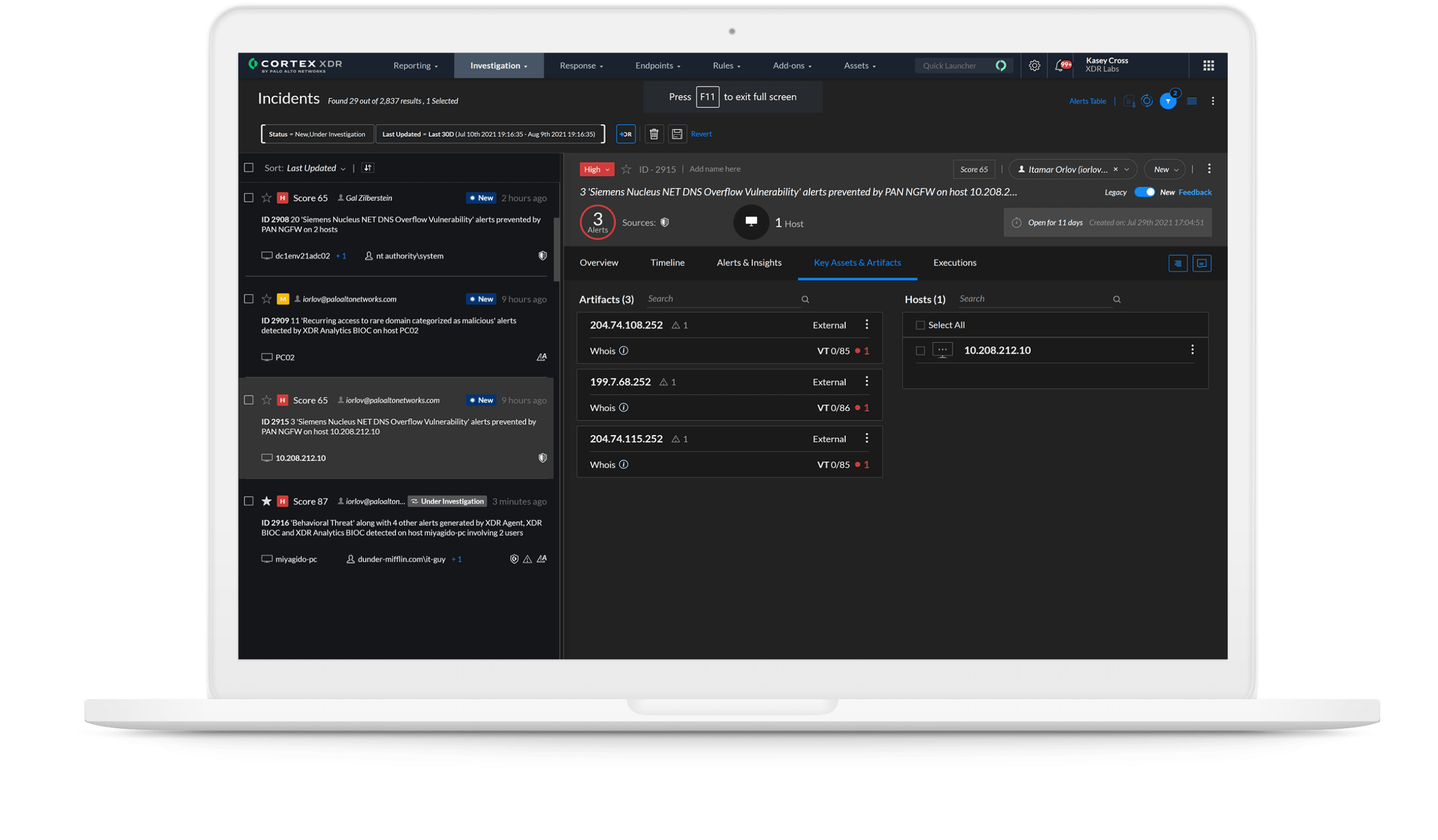

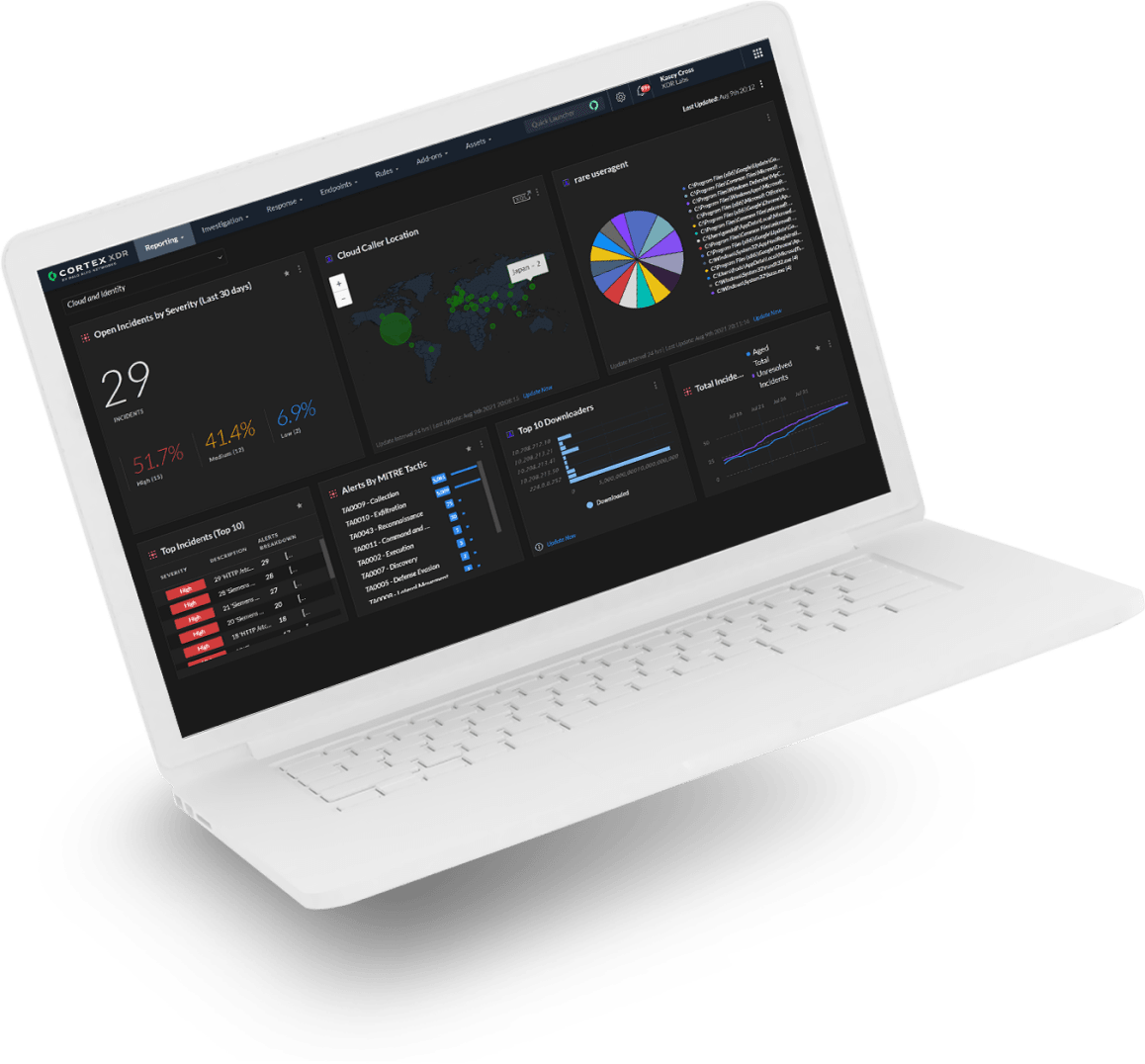

Vous ne pouvez pas combattre les menaces que vous ne voyez pas. Détectez les attaques n’importe où dans votre environnement en appliquant l’analytique et le machine learning à des données complètes provenant de l’ensemble de votre organisation. L’analytique comportementale identifie les anomalies et détecte les menaces furtives et inconnues avec une précision inégalée.

Analytique pilotée par ML

Détectez les malwares, les activités de commande et de contrôle, les mouvements latéraux et l’exfiltration en établissant un profil de comportement et en détectant les modifications de comportement indiquant une attaque.

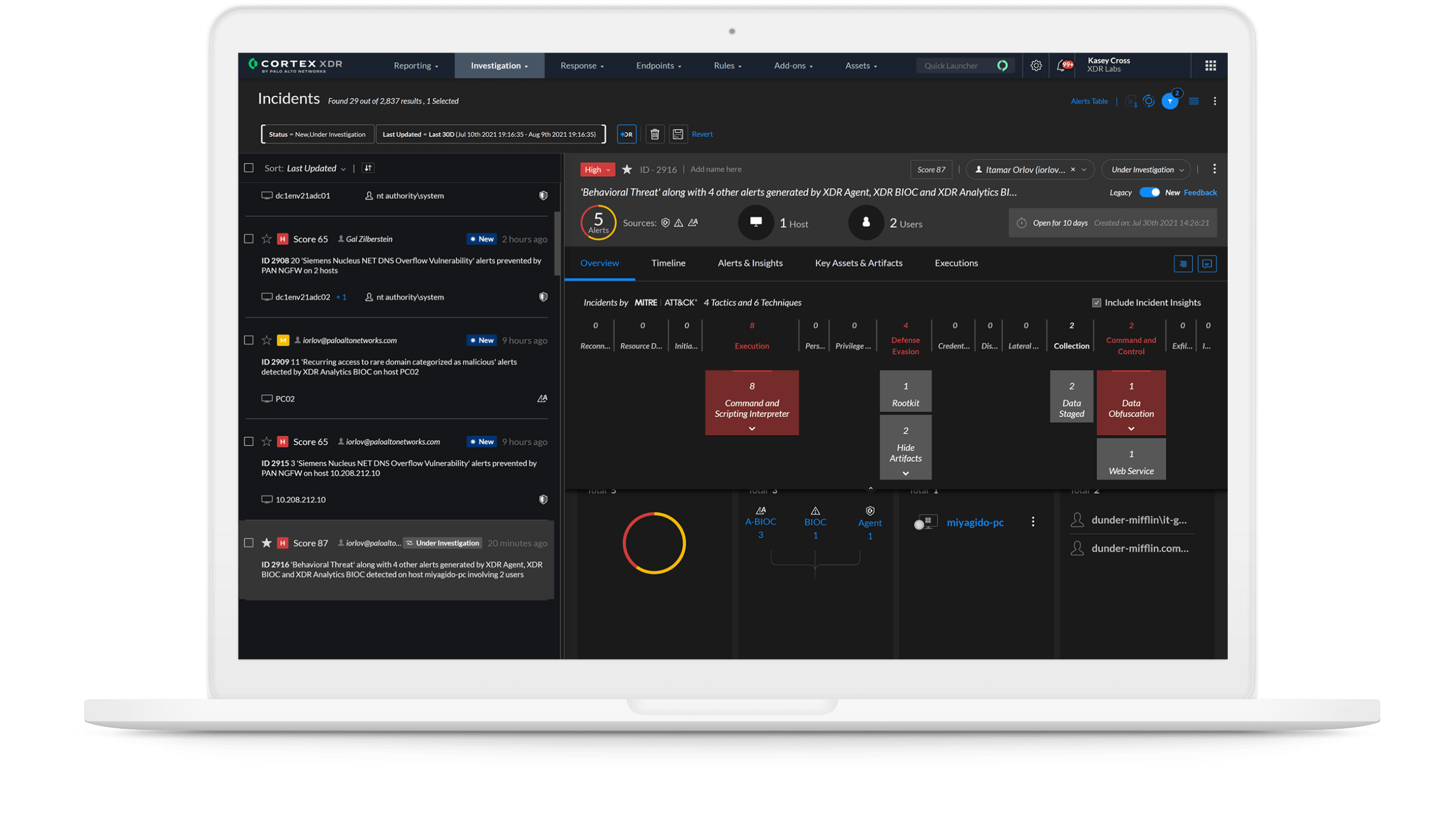

Règles prêtes à l’emploi

Détectez instantanément les attaques grâce à plus de 400 règles prédéfinies. Les indicateurs MITRE ATT&CK mettent en lumière les techniques d’attaque, tandis que les règles de corrélation personnalisées assurent une détection avancée à travers les sources de données.

| SOMMET VIRTUEL D’UNE HEURE | 20 février

| SOMMET VIRTUEL D’UNE HEURE | 20 février