Cette publication fait partie d'une série de notre blog sur les prévisions presque certaines et les hypothèses moins probables en matière de cybersécurité pour 2017.

L'industrie du mobile suit des tendances qui nous ont menés à ces quelques prédictions pour 2017.

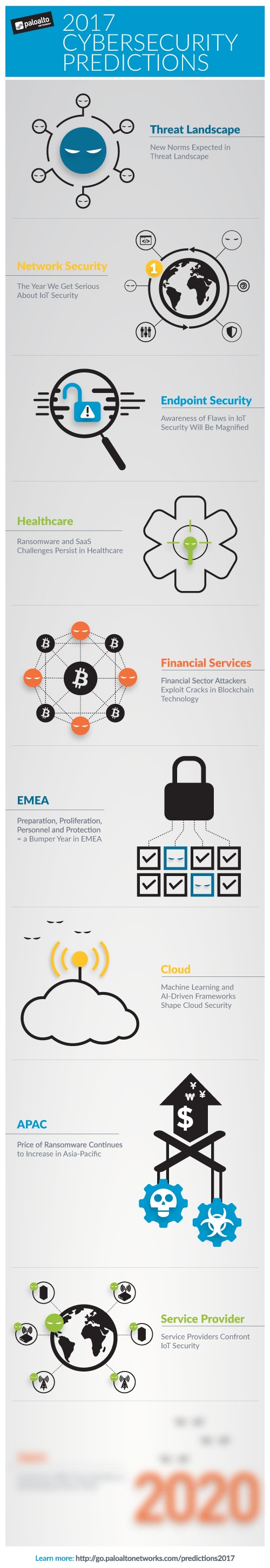

Les quasi-certitudes : Les cyberattaquants vont cibler les fournisseurs de services en exploitant le vaste réseau des appareils de l'IdO

Nous avons vu comment l'IdO et la technologie portable peuvent être utilisés par les cyberattaquants pour lancer des attaques d'une ampleur sans précédent, afin de perturber des sites précis et des applications ciblées. Ces attaques seront de plus en plus destinées à anéantir l'infrastructure centrale du réseau d'un fournisseur de services pour provoquer une interruption à grande échelle des services mobiles et connectés. Pour empêcher ce type d'infections par malware d'atteindre les appareils de l'IdO connectés à leurs réseaux, les fournisseurs de services n'auront d'autre choix que de changer leurs dispositifs de sécurité et d'optimiser leurs mécanismes avancés basés sur les réseaux.

Les quasi-certitudes : Les cyberattaquants vont privilégier l'exploitation des appareils portables des utilisateurs, et l'infection d'objets mobiles va augmenter de façon exponentielle

Les consommateurs, qui utilisent de plus en plus d'appareils intelligents et d'applications mobiles pour organiser leur vie numérique, sont des proies faciles pour les cybercriminels, car ils créent un environnement propice à la diffusion de nombreuses formes de malwares. Cette tendance va altérer la confiance que les consommateurs placent dans leurs services mobiles et va mener les fournisseurs à relever un nouveau défi qui les poussera à se concentrer toujours plus sur la protection des services aux utilisateurs, afin d'éviter de potentiels effets néfastes sur leur image de marque. « C'est de la faute du fournisseur » est une phrase que l'on risque d'entendre assez souvent.

Les spéculations : Les cyberattaques d'utilisateurs mobiles deviendront la principale cause de désabonnement

Les études ont établi que les consommateurs préféreraient perdre leur portefeuille plutôt que leur téléphone portable (de nos jours, certaines personnes utilisent leur téléphone comme un portefeuille). Un sondage d'Accenture sur les utilisateurs de smartphones a récemment révélé que 62 % s'inquiètent pour la sécurité de leurs transactions financières, 60 % sont insatisfaits par la connectivité et l'expérience, et 47 % sont préoccupés par la confidentialité et la sécurité. Plus globalement, la majorité d'entre eux est prête à changer d'opérateur, en partie car ils pensent que l'actuel ne les aide pas à protéger leurs données importantes. Les opérateurs mobiles vont porter leur attention sur le développement de nouvelles stratégies pour garantir la sécurité des appareils des consommateurs et éviter que la confiance des clients ne se dégrade et mène à leur perte.

Les spéculations : Les fournisseurs de services présenteront la sécurité de l'IdO comme un avantage compétitif

Au fil des ans, les fournisseurs de services ont défini la sécurité réseau de manière assez sommaire, avec pour objectif principal le maintien de la disponibilité réseau, sans réel besoin ni obligation de sécuriser les appareils des utilisateurs. Si, par le passé, cela suffisait pour que tout fonctionne bien, le paysage a changé : la surface d'attaque mobile augmente et des appareils d'IdO infectés lancent des attaques de plus en plus fréquentes. Les répercussions sur les fournisseurs de services sont considérables, en particulier si l'on considère que l'on compte sur l'IdO pour contribuer à stimuler la croissance du chiffre d'affaires de la prochaine génération de services mobiles. Les fournisseurs n'ont d'autre choix que de considérer la sécurité de l'IdO comme un moyen de favoriser le marché du futur. Qui veut être l'opérateur qui a permis à un hacker de prendre le contrôle de milliers de voitures ou encore être celui jugé « moins sûr » que ses concurrents ? Les fournisseurs de services vont se mettre à adopter des mécanismes de prévention des menaces dans l'IdO basés sur des réseaux avancés et à présenter la sécurité comme un avantage aux consommateurs potentiels de l'IdO.

Quelles sont vos prévisions en matière de cybersécurité des fournisseurs de services ? N'hésitez pas à partager votre avis dans les commentaires et ne manquez pas la prochaine publication de cette série, qui sera dédiée à nos prévisions sur le Japon.