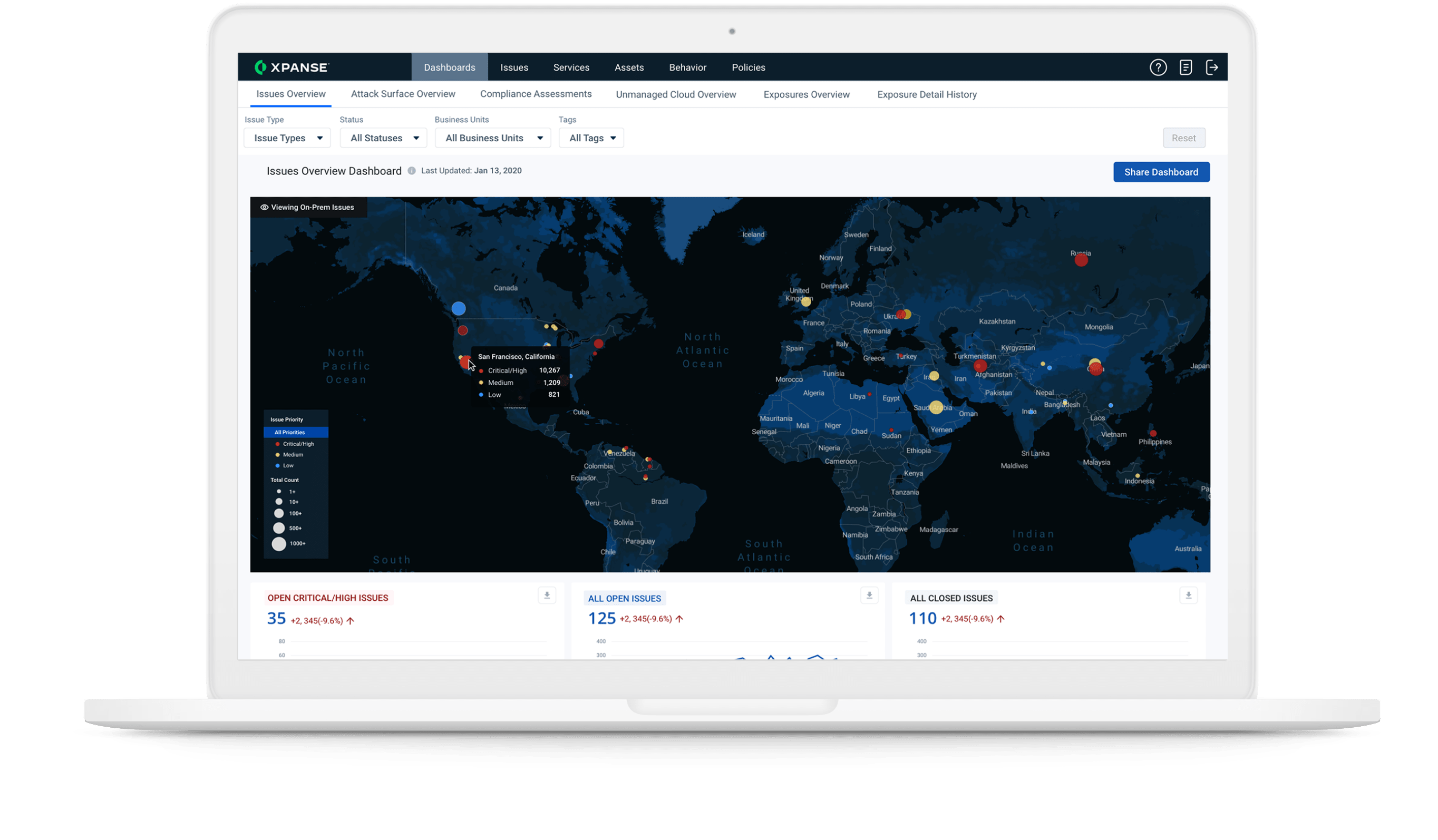

Votre surface d’attaque d’un point de vue de l’attaquant

Les analyses internes ne sont aussi efficaces que l’inventaire des ressources qu’elles examinent. Une analyse « outside-in » permet de garantir une pleine visibilité des ressources connectées à Internet qui représentent un risque pour votre organisation, surtout si elles appartiennent à autrui.

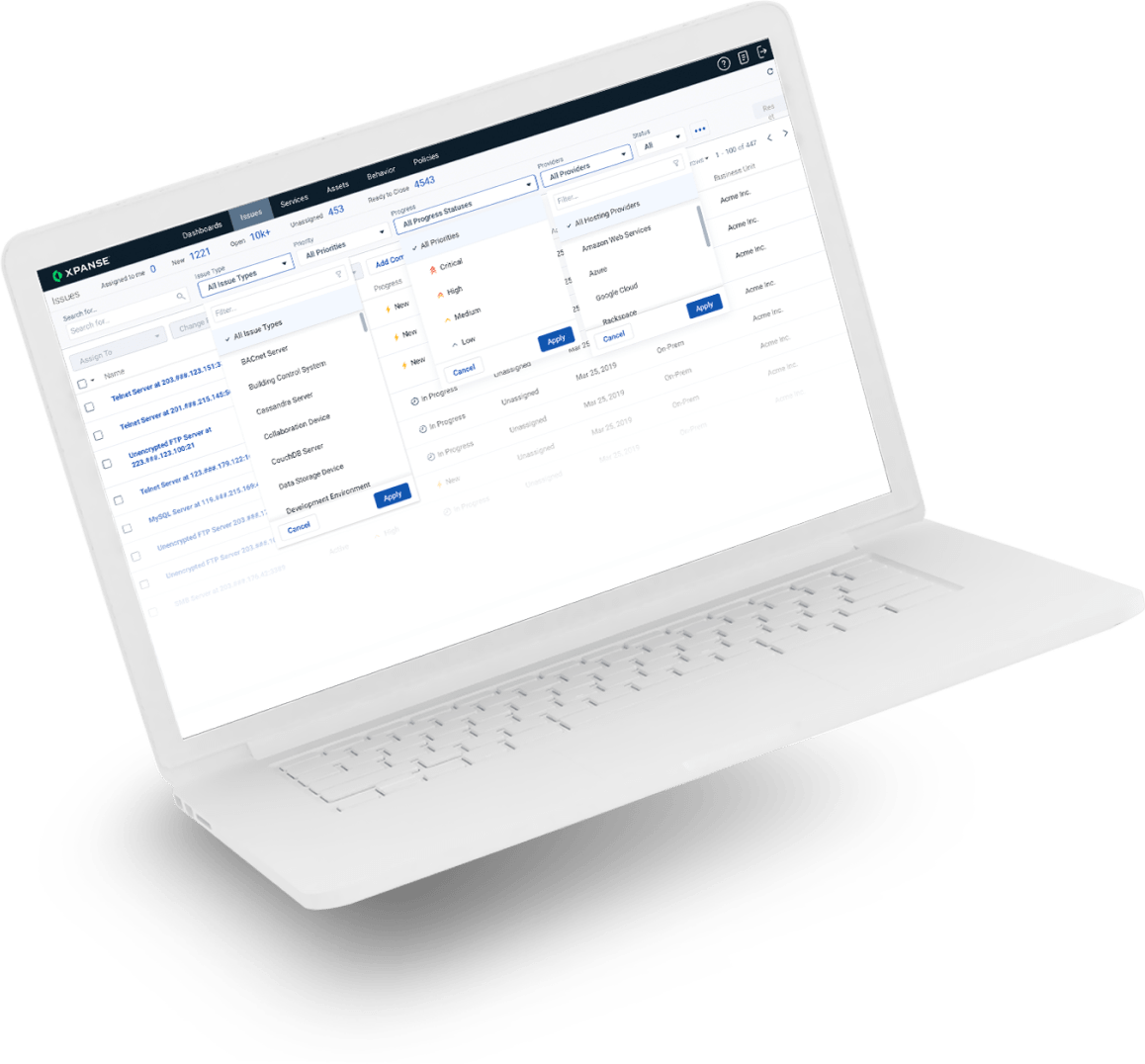

Évitez la propagation des risques à la suite de fusions-acquisitions

Xpanse permet d’établir un registre de vos ressources, ainsi qu’un registre des ressources d’une entreprise acquise.

Détectez les expositions causées par des tiers

Xpanse Link détecte les ressources connectées à Internet appartenant à des fournisseurs tiers ou à des partenaires de la supply chain qui pourraient présenter un risque pour votre organisation.